Herramientasparalaseguridadinformatica

-

Upload

norismorac -

Category

Documents

-

view

109 -

download

0

Transcript of Herramientasparalaseguridadinformatica

Herramientas para la Seguridad InformáticaUn problema de dirección

Antecedentes

Evento: Cualquier ocurrencia observable en la red o

sistema Conexión a servidores (web, e-mail, etc)

Incidente: Evento adverso con consecuencias negativas

Negación de servicios Código malicioso

El porqué de la Seguridad

En cualquier sociedad, existe un porcentaje de gente maliciosa. Se estima que Internet tiene mas de 1500 millones de usuarios (tomado de wikipedia). Suponiendo que 1% es el número de usuarios maliciosos resulta convivimos con mas de 15 millones y evidente que debería preocuparnos.

Necesidad de proteger y mantener en ejecución de los servicios de una red Servidores físicos Servidores de correo, DNS,

Proxy, WWW y servicios Servidores de mensajería

instantánea y servicios Servidores de ficheros y servicios Datos internos de la empresa Infraestructura de la red (cables,

hubs, switches, routers, etc.)

¿contra qué lo quieres proteger?

Daños físicos (humo, agua, comida, etc.) Borrado / modificación de datos (registros

contables, deterioro de tu sitio web, etc.) Exposición de datos (registros contables, etc.) Continuidad de servicios (mantenimiento activo de

los servidores de correo/www/ficheros) Evitar que otros hagan uso ilegal/impropio de tus

servicios (envíos masivos de correos, etc.)

¿cuál es la probabilidad de que se dé un suceso determinado?

Escaneos de red – puedes apostar que a diario Ingeniería social – varía, normalmente suelen ser objetivo

la gente más vulnerable Intrusión física – depende, bastante rara, pero un

empleado hostil con un par de alicates podría causar mucho daño en un armario de telecomunicaciones

Empleados que venden datos a la competencia – ocurre La competencia, que alquile a gente especializada para

penetrar activamente en tu red – nadie suele hablar de esto, pero también ocurre

posibles resultados derivados de un incidente de seguridad

Pérdidas de datos

Perdida directa de beneficios (ventas vía web, el servidor de ficheros inactivo, etc)

Costes en tiempo de personal

Pérdida de productividad del departamento de informática, así como de los trabajadores dependientes de su infraestructura

Implicaciones legales (registros médicos, registros contables de clientes, etc.)

Pérdida de la confianza por parte del cliente

Publicidad por parte de los medios de comunicación

¿como minimizar el impacto de los incidentes de seguridad?

Con la Preparación y prevención Software para atenuar el incidente

Parches de Seguridad Respaldos Herramientas para el análisis y control de

los recursos de software y hardware Prevención contra código malicioso (a

nivel de servidor, de host, clientes)

¿como minimizar el impacto de los incidentes de seguridad?

Instalar los servicios indispensables con sus bitácoras activadas

Concientización y capacitación (alfabetización digital, procedimientos, políticas)

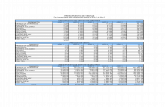

Herramientas para análisis control de hardware

EVEREST Corporate Edition H+S Instalado y con cambios Monitoreo y Control Remoto

Herramientas para análisis control de hardware

OCS Inventory Next Generation Soporta Multiples SO:

Windows, Linux, *BSD, Sun Solaris, IBM AIX, HP-UX, MacOS X.

Bajo consumo de ancho de banda (5KB inventario total)

Administración Web

Herramientas de Seguridad

Nessus Auditor de Seguridad Remoto. El cliente "The Nessus

Security Scanner" es una herramienta de auditoría de seguridad. Hace posible evaluar módulos de seguridad intentando encontrar puntos vulnerables que deberían ser reparados. Está compuesto por dos partes: un servidor, y un cliente. El servidor/daemon, "nessusd" se encarga de los ataques, mientras que el cliente, "nessus", se ocupa del usuario por medio de una linda interfaz para X11/GTK+. Este paquete contiene el cliente para GTK+1.2, que además existe en otras formas y para otras plataformas.

Herramientas de Seguridad

SATAN Herramienta de Auditoría de Seguridad para

Analizar Redes (Security Auditing Tool for Analysing Networks). Ésta es una poderosa herramienta para analizar redes en búsqueda de vulnerabilidades creada para administradores de sistema que no pueden estar constantemente chequeando bugtraq, rootshell y ese tipo de fuentes de infomación.

Herramienta de Monitoreo de Red

Arpwatch Monitorea el trafico ARP (Address Resolution

Protocol). Genera un log de pares IP/MAC y envía un correo si un nuevo dispositivo es conectado a la red.

Herramientas de Monitoreo de Red totalmente gratis

Nagios (http://www.nagios.org/) Just For Fun Network Management System

(JFFNMS - http://www.jffnms.org/) Big Sister System and Network Monitor

(http://www.ziptie.org/ ) Netdisco (http://netdisco.org/)

Herramientas de Monitoreo de Red

Mas herramientas de monitoreo de red Se pueden encontrar en: http://www.slac.stanford.edu/xorg/nmtf/nmtf-tools.html

Comprobador de integridad de archivos y directorios

herramienta que ayuda a administradores y usuarios de sistemas monitoreando alguna posible modificación en algún set de archivos.

Herramientas de Integridad de archivos

Afick (http://afick.sourceforge.net/) AIDE (http://sf.net/projects/aide) Fcheck Integrit (http://integrit.sourceforge.net/) Osiris (http://www.shmoo.com/) OSSEC (http://www.ossec.net/) Samhain (http://www.la-samhna.de/samhain/) Tripwire (http://sourceforge.net/projects/tripwire/)

Administración centralizada

Osiris y Samhain ambos proporcionan soporte integrado para registro centralizado y la gestión

Muchas Gracias