Trab_col_3_30 (2)

-

Upload

diego-ortiz-hernandez -

Category

Documents

-

view

20 -

download

1

description

Transcript of Trab_col_3_30 (2)

AUDITORIA DE SISTEMAS

TRABAJO COLABORATIVO 3

NELSON RODRGUEZ R.CDIGO: 91239304JHON FREDY LIZCANOCDIGO: 80175799

GRUPO: 90168_30

TUTOR: ANIVAR CHVEZ TORRES

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA UNADESCUELA DE CIENCIAS BSICAS, TECNOLOGA E INGENIERANOVIEMBRE 2014

TRABAJO COLABORATIVO 3

NELSON RODRGUEZ R.CDIGO: 91239304

JHON FREDY LIZCANOCDIGO: 80175799

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA UNADESCUELA DE CIENCIAS BSICAS, TECNOLOGA E INGENIERAAUDITORIA DE SISTEMASNOVIEMBRE 2014

INTRODUCCINEn el desarrollo de este momento se pone en prctica paso a paso como Ejecutar una auditora de sistemas, teniendo en cuenta los siguientes fases; fase reunin de inicio, fase recopilacin de datos e informacin, fase anlisis y evaluacin de datos e Informacin discusin de hallazgos y conclusiones y la fase reunin de trmino.

OBJETIVOS

Entregar una propuesta metodolgica para ejecutar el trabajo por las diferentes etapas del curso que permita determinar mediante la aplicacin del programa de auditora previamente formulado, los pasos a desarrollar para reunir evidencia suficiente y competente que permita informar y sacar conclusiones del trabajo, mediante el informe de auditora.

Obtener, identificar, analizar y registrar suficiente informacin , Contar con suficiente informacin de carcter confiable, conclusiones y resultados del trabajo en adecuados anlisis y evaluaciones, Registrar informacin relevante que les permita soportar las conclusiones y los resultados del trabajo.

EJECUCION DE LA AUDITORIANuestro formato de ejecucin de la auditoria se gua de acuerdo a lo siguiente

FASE REUNIN DE INICIO

El 25 de Noviembre del ao en curso en las instalaciones de la Empresa Getronics Colombia LTDA se renen el Auditor general el Dr. Jhon Fredy Lizcano y su grupo de apoyo de auditoria en cabeza del auditor 1 Nelson Rodrguez R y asistentes con el director del rea de informtica de la empresa el Ing Diego Fernando Ortiz con el fin de tocar los temas propios de la auditoria a realizar.El Ing Diego Fernando Ortiz director del rea de informtica invita a su grupo de trabajo informar sobre los objetivos generales de la Auditoria sobre la evaluacin del sistema de informacin documental SAD, con el fin de valorar la autenticidad del software y la procedencia de los sistemas operativos, programas y paquetes de aplicacin.El alcance de la auditoria es dar un parte de confiabilidad a la gerencia sobre el sistema de informacin SAD. Es importante la colaboracin abierta de cada funcionario de la empresa que est involucrado con el departamento de informtica con el fin de facilitar la auditoria.El cronograma de trabajo est programado para realizarlo en 6 semanas, iniciando el 1 de Diciembre del ao en curso, donde se auditara el departamento informtico, sistemas de cmputo, personal que labora en dicha dependencia y el software.El Ing Diego asigna al Ing de sistemas de la empresa como la persona encargada de suministrar toda la informacin que sea solicitada, el cual tendr la autoridad plena de entregar los accesos a los sistemas de informacin, base de datos a manera de consulta.Durante la auditoria se tomara evidencia de los cambios realizados en la dependencia de informtica con el fin de obtener informacin relevante que se utilizara en la aplicacin de la auditoria.Se establece en comn acuerdo entre la auditoria y direccin de informtica realizar reuniones de avance de auditoria cada semana y una reunin final de cierre de la auditoria en la primera semana de enero de 2015.2.- FASE RECOPILACIN DE DATOS E INFORMACIN

Asociados & Auditores

Punto a evaluar

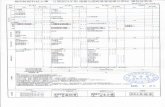

EMPRESA GETRONICS COLOMBIA LTDAAUDITOR JHON FREDY LIZCANOPERIODO 25 DE OCTUBRE AL 25 DE NOVIEMBREGUA DE DOCUMENTACIN ENTREGADA

FECHA DIA MES AO

27112014

DOCUMENTO ENTREGADORUTA DEL DOCUMENTO

BD-SI-Control plan de seguridad de la informacin https://portal.getronics-latam.com/mc

PLSI-06 Plan de gestin de continuidad https://portal.getronics-latam.com/mC

Pl SI-04 Plan de gestin de la configuracinhttps://portal.getronics-latam.com/mc

BD- SI-02 control plan de capacidadhttps://portal.getronics-latam.com/mc

Pl-SI-04 Plan de gestin de la configuracinhttps://portal.getronics-latam.com/mc

PI-SI-07 plan de gestin de disponibilidadhttps://portal.getronics-latam.com/mc

Entrevista a uno de los Administradores de la aplicacin SAD

1 Ing. Leonardo cual es el procedimiento para la creacin de las cuentas de usuario para los sistemas de administracin documental

Rpta: se debe recibir un correo con la autorizacin por parte del jefe inmediato en el cual autoriza la creacin de la cuenta para el acceso al SAD y en el mismo se debe definir los permisos que debe tener sobre la aplicacin. Despus de recibida la autorizacin se realiza la creacin de la cuenta por medio de la integracin con el directorio activo de la empresa y de esta forma se realiza la integracin de servicios con una misma cuenta

2. Ing. como se realiza se asignas los roles en la aplicacin SAD

Rpta: la asignacin de roles se realiza por medio de grupos de usuarios especialmente creados en el directorio activo de acuerdo a los roles los cuales son rol de administrador documental, Rol de lectura, rol de escritura

3. Ing. Como se realiza el control del uso de la cuentas de usuario

Rpta: por medio de logs de auditoria habilitados en los servidores de la aplicacin las cuales registran el inicio y cierre de sesin del usuario adems de verificar el acceso a los recursos disponibles en la aplicacin

4. Ing. las cuentas de usuario que nivel tienen de seguridad

Rpta: las cuentas de usuario tiene por directiva de domino una clave de 8 dgitos alfanumricas y smbolos adems tienen cambio de contraseas cada mes.

5. Ing. las cuentas se inactivan despus cuanto tiempo

Rpta Las cuentas se inactivan de acuerdo a la fecha de caducidad de la cuenta de dominio y despus de 15 de inactivan se eliminan

6. Ing. Cuantas cuentas pueden crease en la aplicacin

Rpta: la aplicacin soporte la integracin de 3500 cuantas de usuarios actualmente existen 1200 cuentas creadas en la aplicacin

7 Ing. existen Backup de las cuentas de usuario

Rpta , si al realizar el Backup de la base de datos se realizan el Backup de las cuentas de los usuarios y sus privilegio de la aplicacin

Asociados & Auditores

Actividad a evaluar: Logos de auditoria en el servidor de aplicacin

EMPRESA GETRONICS COLOMBIA LTDAAUDITOR JHON FREDY LIZCANOPERIODO 25 DE OCTUBRE AL 25 DE NOVIEMBREREA AUDITADA DATCENTER

FECHA DA MES AO

02122014

TEM EVALUADOCUMPLE NO CUMPLEOBSERVACIONES

La auditora de sucesos este activa en los servidores y solo los administradores pueden tener acceso dicha informacin SI

Los Logs que contiene la informacin de la trazabilidad de la apertura y cierre de sesin autorizadas para ingresar el sistemasSI

Se enva alertas a los administradores del acceso indebido a la aplicacin y a los servidores SI

En los Logs las modificaciones realizadas a los recursos compartidos de la aplicacin si como la modificacin de las bases de datos SI

En Los Logs de auditoria se muestra el uso de recursos de los servidores y de la aplicacinSI

Los Logs de auditoria se almacenan externamente SISe debe tener ms capacidad de almacenamiento para los backups de los logs de auditoria

Entrevista a uno de los Administradores de la aplicacin SAD 1 Ing. Leonardo cual es el procedimiento para la creacin de las cuentas de usuario para los sistemas de administracin documental

Rpta: se debe recibir un correo con la autorizacin por parte del jefe inmediato en el cual autoriza la creacin de la cuenta para el acceso al SAD y en el mismo se debe definir los permisos que debe tener sobre la aplicacin. Despus de recibida la autorizacin se realiza la creacin de la cuenta por medio de la integracin con el directorio activo de la empresa y de esta forma se realiza la integracin de servicios con una misma cuenta

2. Ing. como se realiza se asignas los roles en la aplicacin SAD

Rpta: la asignacin de roles se realiza por medio de grupos de usuarios especialmente creados en el directorio activo de acuerdo a los roles los cuales son rol de administrador documental, Rol de lectura, rol de escritura

3. Ing. Como se realiza el control del uso de la cuentas de usuario

Rpta: por medio de logs de auditoria habilitados en los servidores de la aplicacin las cuales registran el inicio y cierre de sesin del usuario adems de verificar el acceso a los recursos disponibles en la aplicacin

4. Ing. las cuentas de usuario que nivel tienen de seguridad

Rpta: las cuentas de usuario tiene por directiva de domino una clave de 8 dgitos alfanumricas y smbolos adems tienen cambio de contraseas cada mes.

5. Ing. las cuentas se inactivan despus cuanto tiempo

Rpta Las cuentas se inactivan de acuerdo a la fecha de caducidad de la cuenta de dominio y despus de 15 de inactivan se eliminan

6. Ing. Cuantas cuentas pueden crease en la aplicacin

Rpta: la aplicacin soporte la integracin de 3500 cuantas de usuarios actualmente existen 1200 cuentas creadas en la aplicacin

7 Ing. existen Backup de las cuentas de usuario

Rpta , si al realizar el Backup de la base de datos se realizan el Backup de las cuentas de los usuarios y sus privilegio de la aplicacin

Asociados & Auditores

EVALUACIN DE ROLES Y CUENTAS DE USUARIOSEMPRESA GETRONICS COLOMBIA LTDA.AUDITOR JHON FREDY LIZCANOPERIODO 25 DE OCTUBRE AL 25 DE NOVIEMBREREA AUDITA DATACENTERACTIVIDAD EVALUACIN DE ROLES Y CUENTAS DE USUARIOS

FECHA DIA MES AO

03122014

ITEM EVALUADOCUMPLENO CUMPLEOBSERVACIONES

Los usuarios tienen acceso a los aplicativos relacionados con si rea de trabajoSI

Cada usuario posee un perfil adecuado a las necesidades de su labor y con las respectivas restricciones a otros perfilesSI

Se manejan jerarquas y se da a cada jerarqua su respectivo nivel de seguridadSI

Se realiza anualmente depuracin de perfiles para que no se presenten perfiles de usuarios inactivosSILa depuracin aunque se realiza se est generando cada vez que se vea un incremento considerable en usuarios inactivos, no siguiendo instructivos, pero se ve como buena medida, ya que se observa mayor control sobre el ITEM se recomienda modificar este numeral para dejarlo adecuado a lo que se realiza.

Se generar Backups de la informacin de los usuarios, y se da un adecuado manejo a la informacin guardadaSIAunque se generan Backups, se observa que la informacin de usuarios inactivos se desecha despus de aproximadamente un ao ante lo cual se sugiere que se genere un archivo muerto de tal manera que la informacin siempre est disponible ante cualquier requerimiento.

Asociados & Auditores

EVALUACIN DE LA REDEMPRESA GETRONICS COLOMBIA LTDAAUDITOR JHON FREDY LIZCANOPERIODO 25 DE OCTUBRE AL 25 DE NOVIEMBREREA AUDITADA CONECTIVIDAD ACTIVIDAD EVALUACIN DE LA RED

FECHA DIA MES AO

06122014

ITEM EVALUADOCUMPLE NO CUMPLEOBSERVACIONES

Existe monitoreo de nivel de saturacin de Canal de comunicaciones entre los usuarios y la aplicacinSIA pesar de que se tiene un sistemas de monitoreo este es un programa bsico el cual no muestra mayor detalle de actividad

Los dispositivos de comunicaciones negocian a su mayor velocidad de transferencia de datosSI

Existe control del trfico hacia a la aplicacinSI

El canal de comunicaciones que usa la aplicacin es suficienteSIEl canal de comunicaciones presenta un nivel de saturacin del 90% por lo cual se debera pensar en una aplicacin decanal de comunicaciones

El nivel de seguridad de la red de datos suficientemente robusto SI

Se garantiza que solo los usuarios autorizados tiene acceso a le red SI

Asociados & Auditores

EVALUACIN HARDWAREEMPRESA GETRONICS COLOMBIA LTDA.AUDITOR JHON FREDY LIZCANOPERIODO 25 DE OCTUBRE AL 25 DE NOVIEMBREREA AUDITA DATACENTERACTIVIDAD EVALUACIN DE HARDWARE

FECHA DIA MES AO

10122014

ITEM EVALUADOCUMPLE NO CUMPLEOBSERVACIONES

Los servidores se encuentra debidamente identificadosSI

La capacidad de los servidores es suficiente para el buen funcionamiento de la aplicacin SIAunque es suficiente se debera repotenciar el hardware ya que se presentan niveles del 80% del uso de recursos del sistema lo cual no permite un crecimiento mayor

Los servidores cuentan con soporte vigente del fabricante SI

El servidores donde estn alojada la aplicacin de cuentan con el alta disponibilidad noSe debe contar con alta disponibilidad en los servidores para tener una tolerancia a fallos

Se realiza mantenimiento peridico a los servidores SI

Asociados & Auditores

EVALUACIN DEL SOFTWAREEMPRESA GETRONICS COLOMBIA LTDA.AUDITOR JHON FREDY LIZCANOPERIODO 25 DE OCTUBRE AL 25 DE NOVIEMBREREA AUDITA DATACENTERACTIVIDAD DE VALUACIN DE SOFTWARE

FECHA DIA MES AO

15122014

ITEM EVALUADOCUMPLE NO CUMPLEOBSERVACIONES

El software utilizado para las aplicaciones est correctamente licenciadoSISe tiene una archivo una documentacin fsica organizada y rotulada que permite la fcil revisin y acceso a las licencias

Solo el personal autorizado tiene permisos para la modificacin, actualizacin o instalacin de aplicaciones SI

Se dispone de las actualizaciones para los diferentes aplicativos utilizadosSI

Se realiza una continua depuracin del sistema operativo instalado en los equipos de uso cotidianoSISe observa una depuracin cada mes de los equipos y se observa que se ha enseado a cada usuario la manera de realizarlo como parte de su trabajo cotidiano, buena herramienta.

Se posee un antivirus licenciado ya adecuado para cada uno de los equipos de los usuarios de la empresaSISe maneja antivirus segn perfiles y roles lo que permite un mayor control sobre cada una de las variables de seguridad

Asociados & AuditoresEVALUACIN DE TRANSACCIONES

EMPRESA GETRONICS COLOMBIA LTDA.AUDITOR JHON FREDY LIZCANOPERIODO 25 DE OCTUBRE AL 25 DE NOVIEMBREREA AUDITA DATACENTERACTIVIDAD EVALUACIN DE TRANSACCIONES

FECHA DIA MES AO

18122014

ITEM EVALUADOCUMPLE NO CUMPLEOBSERVACIONES

Se tiene un riguroso seguimiento del ingreso de los usuarios a las bases de datos y las diferentes modificaciones realizadasSI

Se manejan cdigos de acceso para la modificacin de las bases de datos o informacin de inters comnSI

Se envan alertas de transacciones no autorizadas al encargado correspondienteNOSe observa que no se tiene implementado se solicita implementarlo en un tiempo mximo de 3 meses para dar cumplimiento al numeral de la norma, no se levanta no conformidad debido a que el numeral se coloc hasta este ao se da un tiempo de implementacin prudente.

Si existen salvaguardias adecuadas para evitar el acceso no autorizado o la destruccin de documentos, registros y activos.SI

Asociados & Auditores

EVALUACIN POLTICAS Y PROCEDIMIENTOSEMPRESA GETRONICS COLOMBIA LTDAAUDITOR JHON FREDY LIZCANOPERIODO 25 DE OCTUBRE AL 25 DE NOVIEMBREREA AUDITA DATACENTERACTIVIDAD EVALUACIN POLTICAS Y PROCEDIMIENTOS

FECHA DA MES AO

21122014

ITEM EVALUADOCUMPLENO CUMPLEOBSERVACIONES

Se tiene Polticas de seguridad de acceso a la informacin de aplicacinSI

Se tiene procedimientos claros a nivel de administracin la aplicacinSI

Se polticas de control de acceso a la red SI.

Existen procedimientos de recuperacin de desastres de la aplicacinNOEsto representa un gran problema en caso de desastre se ver afectada aplicacin dejando sin estos servicios a los usuarios dela empresa

Existen procedimientos de backup de la informacin de la aplicacinSI

Evidencia GeneradaConfiableNo Confiable

Evidencia Oralx

Evidencia escritax

Sistemas de controlx

Datos suministradosx

Equipos x

3.- FASE DE ANLISIS Y EVALUACIN DE DATOS E INFORMACIN - DISCUSIN DE HALLAZGOS Y CONCLUSIONES

El sistema de administracin documental cumple en 95% los tems de evaluacin de la auditoria A pesar de cumplir la mayora tems evaluados la aplicacin no tiene un respaldo fsico que garantice de que en caso de fallas graves a nivel hardware de los servidores se garantice la continuidad de los servicios prestados.

El Hardware donde se encuentra instalado (SAD) cumple con las especificaciones estndar pero el nmero de crecimiento en usuarios est limitado

Se debe realizar la configuracin de la alta disponibilidad de aplicacin para poder tener nivel de tolerancia a fallos.

Se debe invertir en repotenciacin del Hardware actual para poder dar un mayor margen de crecimiento en usuarios que puedan utilizar la aplicacin sin entorpecer el rendimiento

La aplicacin SAD cumple con los estndares de seguridad de acceso y uso de los servicios de esta aplicacin

4.- FASE REUNIN DE TRMINO

De acuerdo a los hallazgos se concluye que no existen riesgos relevantes que puedan afectar a la organizacin. Es importante que la compaa actualice el Hardware existente lo cual lo debe realizar en un plazo de 2 meses. Las conclusiones iniciales cumplen con lo solicitado y ratifican lo encontrado. Es importante para la organizacin que el departamento de Informtica de la empresa tome medidas correctivas y preventivas oportunamente siendo esto importantsimo para mitigar los riesgos que se puedan presentar.

CONCLUSIN

La realizacin de este trabajo prctico, nos permite adentrarnos de una manera ms profunda de como ejecutar la auditoria de sistemas a una organizacin, siendo importante profundizar en cada uno de las etapas de este proceso, y realizarlo con la mayor responsabilidad y conocimiento para lograr un resultado satisfactorio que ayude a una organizacin a tomar correctivos de ser necesarios o de fortalecer el proceso

BIBLIOGRAFA

AGUIRRE CABRERA Adriana. 2014. Mdulo de Auditoria de sistemas. UNAD.

Documento Tcnico N 31 v.0.3. Ejecucin de la Auditora Recuperado de: www.auditoria interna de gobierno.cl/index.php/menu/ShowFile/id/23