Practicas de Footprinting y Fingerprinting

-

Upload

oscar-morato -

Category

Documents

-

view

242 -

download

0

Transcript of Practicas de Footprinting y Fingerprinting

-

7/23/2019 Practicas de Footprinting y Fingerprinting

1/23

#SEGURIDAD

Y ALTA DISPONIBILIDAD@Prctica 3\

-

7/23/2019 Practicas de Footprinting y Fingerprinting

2/23

-

7/23/2019 Practicas de Footprinting y Fingerprinting

3/23

#SEGURIDAD Y ALTA DISPONIBILIDAD\ Prctica 3

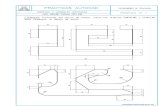

@NDICE:

Introduccin

objetivos

footprinting (bsqueda pasiva)

una mirada no tan rpidasiguiendo la huella con oogle hac!s

"ngerprinting (bsqueda activa)

#ig

$%&'

#ominios

etadata

conclusn

bibliografa

*ecursos

+

3

,

-.,

./

./

.0

.0

.1

+2

+.

+.

.

-

7/23/2019 Practicas de Footprinting y Fingerprinting

4/23

#SEGURIDAD Y ALTA DISPONIBILIDAD\ Prctica 3

@INTRODUCCIN:

n la realidad del mundo que e4perimentamos ho5 las empresas que manejan informacin

digitali6ada estn e4puestas a que terceros se apropien de ella sin su conocimiento 57oconsentimiento8 vulnerando los deseos de la empresa 5 la le5 estatal8 pasando a ser posibles

responsables subsidiarios de 5 portadores de una mancha ante la opinin pblica que degradar su

imagen8 traduci9ndose en la p9rdida de miles de euros:

;i bien la seguridad al .22< no e4iste8 s se pueden estudiar las vulnerabilidades e4istentes en el

sistema 5 desarrollar7plani"car una poltica interna que bloquee la informacin importante que permita

e4plotar las vulnerabilidades:

+

-

7/23/2019 Practicas de Footprinting y Fingerprinting

5/23

#SEGURIDAD Y ALTA DISPONIBILIDAD\ Prctica 3

@OBJETIVOS:

l propsito fundamental de 9sta prctica es que el alumno sea consciente del paso previo a

que un tercero obtenga la informacin digitali6ada importante en una empresa8 5 que pasa por

conocer como 9se tercero obtiene informacin del entorno de tal empresa para acceder a sus

recursos8 e intentar a trav9s del Pen=est 5 con los medios a su alcance interferir en las maniobrasque se puedan llevar acabo para tal "n:

Para el ejercicio intentar9 obtener toda la informacin posible acerca del dominio

ari!ari"a$c"8 identi"cando recursos tecnolgicos8 estructura 5 esquema de seguridad utili6ado8

para tener conciencia de las vulnerabilidades del mismo:

Para ello utili6aremos t9cnicas de $ootprinting tanto pasivocomo activoeligiendo para la

reali6acin de la prctica el dominio ari!ari"a$c":

3

-

7/23/2019 Practicas de Footprinting y Fingerprinting

6/23

#SEGURIDAD Y ALTA DISPONIBILIDAD\ Prctica 3

@DESARROLLO % &""t'ri(ti() 'a*i+":

El footprinting pasivo consiste en obtener informacin por cauces que no sean directamente

la fuente. Podemos usar recursos pblicos de bsqueda de informacin, recopilando la informacin

directamente de la web del objetivo, buscadores e incluso revistas y peridicos.

l objetivo que he seleccionado es el dominio maridarioja.com8 unas personas que desean

mostrar 5 poner al alcance de los dems los productos riojanos:

,

Imagen 1 P!gina de inicio de maridarioja.com

-

7/23/2019 Practicas de Footprinting y Fingerprinting

7/23

#SEGURIDAD Y ALTA DISPONIBILIDAD\ Prctica 3

>a so5 conocedor del dominio8 5 vo5 a intentar saber quien lo posee a trav9s de una consulta

?hois desde las herramientas de red de mi sistema@

l registrante no permite que sus dato personales apare6can en la consulta:

#el ejercicio de navegar por su sitio ?eb ofrecen un tel9fono mvil de contacto@ AAAA:

Buscando en ;treetCie? locali6o el nmero de portal especi"cado8 pero parece ser que no es

una tienda fsica tradicional 5 que probablemente sea un piso8 5a que no ha5 ningn establecimientocon el nombre del dominio en los alrededores:

Posteriormente en la pgina de 'viso Degal descubro un nombre 5 direccin completa con la

misma direccin indicando un piso8 concretamente el /E '8 as como el nmero de

F:I:$: AAAAA:AAAGAque podra ser usado para diferentes propsitos8 registrarse en casinos o casas

de apuestas8 abrir cuentas bancarias online8 solicitar prestamos 57o cr9ditos en diferentes servicios8

reali6ar compras 5 ventas fraudulentas en distintos portales ?eb:::

-

Imagen " #esultado sobre consulta w$ois

-

7/23/2019 Practicas de Footprinting y Fingerprinting

8/23

#SEGURIDAD Y ALTA DISPONIBILIDAD\ Prctica 3

'parentemente el sitio ?eb es de tamaHo pequeHo: ;in ms dilacin lo primero que hago es

navegar por el sitio ?eb8 5 descubrir algn error en los enlaces as como echar un ojo al cdigo

fuente de las pginas:

n la pginahttp@77maridarioja:com7tiendaonline7es733GproductosGecologicosdescrubro que la

tienda online8 est reali6ada con Prestashop@

/

Imagen % &bservo en la l'nea (" que el tienda online usa Prestas$op.

Imagen ) *ocali+acin del contacto de la

tienda en oogle -treetiew.

Imagen ( En los alrededores de la direccin especi/cada no

se encuentra el establecimiento indicado.

http://maridarioja.com/tiendaonline/es/33-productos-ecologicoshttp://maridarioja.com/tiendaonline/es/33-productos-ecologicoshttp://maridarioja.com/tiendaonline/es/33-productos-ecologicoshttp://maridarioja.com/tiendaonline/es/33-productos-ecologicos -

7/23/2019 Practicas de Footprinting y Fingerprinting

9/23

#SEGURIDAD Y ALTA DISPONIBILIDAD\ Prctica 3

> es ms8 mirando la informacin de la pgina desde el navegador en la misma url8 descubro

la versin de Presta;hop@

&on esta informacin puedo buscar algn tipo de e4ploit8 in5eccin sql8 que me permita

acceder al Bac! nd de la aplicacin8 o que me permita e4plotar algn mdulo de pago online8 o

intentar una in5eccin =D en la misma@

0

Imagen 0 *a tienda usa la versin Prestas$op 1.%

-

7/23/2019 Practicas de Footprinting y Fingerprinting

10/23

#SEGURIDAD Y ALTA DISPONIBILIDAD\ Prctica 3

Do ms probable es que e4istan muchsimas vulnerabilidades de 9sta versin de Presta;hop8

5a que actualmente han publicado la versin .:/:.:+8 5 9sta empresa no la tiene actuali6ada: 'dems

sabemos que hubo cambios importantsimos en Prestashop en dnde ha5 plugins que no son

compatibles con esta nueva versin8 5 que probablemente los desarrolladores ha5an abandonado las

mejoras 5 actuali6aciones para la versin .:-8 la actual de la tienda:

1

Imagen #esultado de la bsqueda 2E3ploit for Prestas$op 1.%2.

-

7/23/2019 Practicas de Footprinting y Fingerprinting

11/23

#SEGURIDAD Y ALTA DISPONIBILIDAD\ Prctica 3

l sitio ?eb tambi9n cuenta con un blog8 e intu5o que lo ms probable es que use un gestor

estndar como JordPress8 para ello compruebo en una pgina cualquier la informacin de la misma

desde el navegador@

Da versin actual de JordPress es la versin ,:3:.: e buscado e4ploits conocidos para la

versin de la ?eb8 pero descubro que aunque no est actuali6ada a la ltima versin los e4ploits

conocido han sido solucionados segn el sitio ?ebhttp@77???:?ordpresse4ploit:com7: n cualquier

caso habra que investigar el tema un poco ms en profundidad:

l resto del sitio ?eb est desarrollado con php 5 aparentemente usa un gestor de contenidos

que no alcan6o a intuir desde el visionado del cdigo fuente de la pgina: e baso en que tiene una

estructura mu5 bien de"nida: 's que cojo un tro6o del mismo (7templates7cleanlogic7css7ie

"4es:css:php) 5 lo busco en google8 a ver si me arroja algn resultado en el que apare6ca un gestor

de contenidos: #escubro que es Koomla@

L

Imagen 4 emos que la seccin del blog usa 5ordPress ).".%

http://www.wordpressexploit.com/http://www.wordpressexploit.com/http://www.wordpressexploit.com/ -

7/23/2019 Practicas de Footprinting y Fingerprinting

12/23

#SEGURIDAD Y ALTA DISPONIBILIDAD\ Prctica 3

;o5 ms e4plcito en la bsqueda (joomla 7templates7cleanlogic7css7ie "4es:css:php)@

.2

Imagen 6 oogle.es asocia la cadena al gestor de contenidos 7oomla.

Imagen 18 *os resultados de esta bsqueda son m!s concretos.

-

7/23/2019 Practicas de Footprinting y Fingerprinting

13/23

#SEGURIDAD Y ALTA DISPONIBILIDAD\ Prctica 3

Do que no puedo concretar todava es qu9 versin de Koomla est instalada 5 buscar

posibles e4ploits:

n una de las pginas me rati"ca este hecho@

#e momento he encontrado que el sitio ?eb usa tres gestores de contenido para diferentes

apartados del sitio: 'hora vo5 a investigar si ha5 copias del sitio en archive:org:

..

Imagen 11 9irefo3 me indica que la p!gina $a sido generada con 7oomla.

-

7/23/2019 Practicas de Footprinting y Fingerprinting

14/23

#SEGURIDAD Y ALTA DISPONIBILIDAD\ Prctica 3

Puedo observar que el dominio investigado tiene nueve copias reali6adas a lo largo de tres

aHos: Buscando en las copias no se ha encontrado informacin relevante:

.+

Imagen 1" El sitio de maridarioja.com en arc$ive.org

-

7/23/2019 Practicas de Footprinting y Fingerprinting

15/23

#SEGURIDAD Y ALTA DISPONIBILIDAD\ Prctica 3

Co5 a enfocarne en obtener informacin del sitio usando las oogle ac!s:

*eali6o una bsqueda del dominio con el hac! MsiteN de la siguiente manera@

site@maridarioja:com

> obtengo en el resultado un archivo importante@ robots:t4t

l resultado de 9sta bsqueda permite a un e4traHo conocer el directorio desde el que

acceder al login la administracin del sitio: 'dems veo que sigue teniendo online el directorio

.3

Imagen 1( #esultado de la busqueda con oogle $ac: 2sitemaridarioja.com2

Imagen 1) ;ontenido del arc$ivo #obots.t3t bado el dominio.

-

7/23/2019 Practicas de Footprinting y Fingerprinting

16/23

#SEGURIDAD Y ALTA DISPONIBILIDAD\ Prctica 3

7installation8 que si bien es probable que est9 protegido por contraseHa es un aliciente para intentar

maniobras e4traHas:

Osar9 el siguiente comando Msite@maridarioja:com "let5pe@t4tN8 5 obtengo@

Cemos el archivo robots:t4t comentado anteriormente 5 dos plantillas de la tienda online

Presta;hop8 que si bien se puede acceder a las plantillas para ver su cdigo este no es manipulable:

.,

Imagen 1% #esultado de $ac:er 2sitemaridarioja.com /letypete3t2.

-

7/23/2019 Practicas de Footprinting y Fingerprinting

17/23

#SEGURIDAD Y ALTA DISPONIBILIDAD\ Prctica 3

n este tipo de bsqueda lo interesante sera encontrar alguna contraseHa tanto en el cdigo

fuente de un documento como documentos ocultos: Pero despu9s de usar diversos comandos no se

encuentra ninguna vulnerabilidad aprovechable: ' continuacin los comandos@

site@maridarioja:com "let5pe@pdf

site@maridarioja:com "let5pe@png

site@maridarioja:com "let5pe@gif

GFo arrojan ningn resultado:

.-

Imagen 10 #esultado del $ac: 2sitemaridarioja.com /letypepdf2.

-

7/23/2019 Practicas de Footprinting y Fingerprinting

18/23

#SEGURIDAD Y ALTA DISPONIBILIDAD\ Prctica 3

@DESARROLLO % &i(),r'ri(ti() acti+":

l $ootprinting activo consiste en interactuar con la tecnologa del objetivo: Para ello se usan

direfentes aplicaciones que permiten obtener datos sobre el entorno informtico:

' continuacin vo5 a obtener todos los datos que pueda del objetivo con el comando dig

contra el servidor #F; 1:1:1:1 de oogle@

Da direccin IP de la linea IF ' pertenece al servidor ?eb del dominio que nos ocupa:

'speci"ca la direccin IPv, 5 se utili6a para convertir nombres de dominio en IPs:

IF$%Permite adquirir informacin espec"ca sobre la &PO 5 %; de un host:

AIndica un servidor de intercambio de correo:

;%'Indica la informacin bsica sobre una 6ona #F;8 incluido el servidor #F; primario8 contacto

administracin 5 nmero de serie del dominio:

Por desgracia8 mi objetivo tiene los servidores #F; e4ternos8 por lo que no podr9 reali6ar

#F; cache ;nooping: =engo el mismo problema con el servidor de correo: s lo que tiene elegir al

a6ar:

./

Imagen 1 #esutado del comando dig sobre el dominio maridarioja.com

-

7/23/2019 Practicas de Footprinting y Fingerprinting

19/23

#SEGURIDAD Y ALTA DISPONIBILIDAD\ Prctica 3

Fuestro objetivo es una empresa pequeHa que slo tiene contratado un hosting8 cu5a

seguridad depende de una gran empresa de hosting8 con lo que no tengo mucho ms que investigar8

salvo descbubrir dnde est alojado el dominio ?eb8 ;% que utili6a8 servidor ?eb que ofrece el

servicio8 subdominios que cuelguen del rai6Q

Para ello vo5 a usar la aplicacin $:%:&:':

l uso de esta aplicacin me indica que el dominio maridarioja:com est alojado en los

servidores de la empresamialojamiento:es:=ambi9n nos indica los cuatro subdominios que tiene elprincipal (ftp:maridarioja:com8prueba:maridarioja:com8pruebas:maridarioja:com8

blogenruta:maridarioa:com)@

stos subdominios estn accesibles8 pero no contiene absolutamente nada en el directorio

rais8 salvo el que provee el blog:

n la seccin de metadata8 rastreo el servidor en busca de archivos8 encontrndome

solamente uno: 'nteriormente reali6amos la misma operacin con los oogle ac!s8 5 encontramos

un par de archivos pdf incrustados: 'ccedemos a ellos 5 los descargamos8 aHadi9ndolos a

continuacin a la seccin metadata para intentar encontrar datos relevantes@

.0

Imagen 14 El objetivo est! alojado en los servidores de mialojamiento.es. -ubdominios del objetivo.

http://mialojamiento.es/http://mialojamiento.es/http://mialojamiento.es/ftp://ftp.maridarioja.com/http://prueba.maridarioja.com/http://prueba.maridarioja.com/http://prueba.maridarioja.com/http://pruebas.maridarioja.com/http://blogenruta.maridarioa.com/http://mialojamiento.es/ftp://ftp.maridarioja.com/http://prueba.maridarioja.com/http://pruebas.maridarioja.com/http://blogenruta.maridarioa.com/ -

7/23/2019 Practicas de Footprinting y Fingerprinting

20/23

#SEGURIDAD Y ALTA DISPONIBILIDAD\ Prctica 3

n le imagen se ve que no se ha encontrado ningn usuario8 directorio8 impresoras8 soft?are

con el que se han reali6ado8 sistema operativo8 pass?ord o servidor:

l sitio ?eb cuenta con imgenes de productos: Co5 a descargar unas cuantas 5 tambi9n las

anali6ar9 con $:%:&:':

;e puede observar que los archivos no contienen ningn metadato que informe sobre algntipo de informacin:

.1

Imagen 16 #esultado de an!lisis de matedatos en 9&;

-

7/23/2019 Practicas de Footprinting y Fingerprinting

21/23

#SEGURIDAD Y ALTA DISPONIBILIDAD\ Prctica 3

n la seccin Culnerabilidades 7 Kuic5 "les puedo observar que el servidor ?eb dnde est

alojado el sitio ?eb es 'pache@

.L

Imagen "1 El $osting usa servicio

-

7/23/2019 Practicas de Footprinting y Fingerprinting

22/23

#SEGURIDAD Y ALTA DISPONIBILIDAD\ Prctica 3

@CONCLUSIN:

;i bien con estas herramientas de puede llegar a conocer la estructura informtica8 usuarios8

direcciones de email:::8 la empresa que he investigado es pequeHa 5 la infraestructura que usa

consiste en un hosting alquilado a una compaHa que se encarga de la seguridad: l programador 5

diseHador que han materiali6ado la idea han reducido considerablemente las fuentes de informacin

de las que obtener datos:

On resumen@

#

n la pgina 'viso Degal aparece nombre 5 FI$ de individuo8 as como direccin: stos datos

no deberan aparecer8 5a que ofrece una informacin que bien podra ser la de una gestora8 5

mantener el anonimato de cara a terceros:

estor de contenidos@

estor de blog@

estor tienda@

stos tipos de gestores estn sujetos a actuali6aciones8 tanto globales como espec"cos en los plugG

ins8 5 deben de actuali6arse por el bien de la seguridad:

Da informacin est mu5 bien salvaguardada: ;alvo los detalles comentados 5 la aplicacin de

posibles e4ploits a los gestores mencionados:

@BIBLIOGA&A:

GDaRBibliaRdelR$ootprinting:

@RECURSOS:

+2

-

7/23/2019 Practicas de Footprinting y Fingerprinting

23/23

#SEGURIDAD Y ALTA DISPONIBILIDAD\ Prctica 3

http@77???:SuGproject:com7+2..72,7laGbibliaGdelGfootprintingGiiGdeGviiR.:html

https@77???:osi:es7es7actualidad7blog7+2.,72.7.07publicarGtuGdniGenGinternetGnoGesGunaGbuenaGidea

+.