Nivel de conocimiento que tienen estudiantes de pregrado...

Transcript of Nivel de conocimiento que tienen estudiantes de pregrado...

FACULTAD DE INGENIERÍA

Carrera de Ingeniería Informática y de Sistemas

NIVEL DE CONOCIMIENTO QUE TIENEN ESTUDIANTES DE PREGRADO DE LIMA SOBRE

MECANISMOS PARA EL ROBO DE INFORMACIÓN DIGITAL

Trabajo de Investigación para optar el Grado Académico de

Bachiller en Ingeniería Informática y de Sistemas

ROXANA YASMIN HERRERA LEYVA

Lima – Perú

2018

II

DEDICATORIA

A mis padres y abuelos, por su apoyo en el

transcurso de mi preparación académica

universitaria.

III

AGRADECIMIENTO

A mis padres y abuelos, por haberme brindado consejos y su apoyo incondicional durante mi

etapa universitaria.

A los profesores del programa de pregrado de la Universidad San Ignacio de Loyola, por

haberme brindado su asesoría y tiempo para poder realizar de manera exitosa mi trabajo de

investigación.

IV

INDICE DE CONTENIDO

Pág.

DEDICATORIA ....................................................................................................................... II

AGRADECIMIENTO ............................................................................................................. III

INDICE DE CONTENIDO ..................................................................................................... IV

INDICE DE TABLAS .............................................................................................................. V

INDICE DE FIGURAS.......................................................................................................... VII

Introducción ............................................................................................................................... 8

I. Problema de Investigación ............................................................................................... 9

Planteamiento del Problema ............................................................................................. 9

Formulación del Problema ............................................................................................. 11

Justificación de la Investigación ..................................................................................... 11

II. Marco Referencial .......................................................................................................... 12

Antecedentes................................................................................................................... 12

Marco teórico.................................................................................................................. 15

Marco conceptual ........................................................................................................... 22

III. Objetivos......................................................................................................................... 23

IV. Hipótesis ......................................................................................................................... 23

V. Método ............................................................................................................................ 24

Tipo de investigación ..................................................................................................... 24

Diseño de investigación .................................................................................................. 24

Variables ......................................................................................................................... 25

Población ........................................................................................................................ 26

Muestra ........................................................................................................................... 27

Instrumento ..................................................................................................................... 28

Comité de expertos ......................................................................................................... 29

Procedimiento ................................................................................................................. 30

VI. Análisis de Datos ............................................................................................................ 32

VII. Resultados....................................................................................................................... 33

VIII. Discusión ........................................................................................................................ 79

IX. Conclusiones................................................................................................................... 83

X. REFERENCIA ............................................................................................................... 84

APÉNDICE .............................................................................................................................. 89

V

INDICE DE TABLAS

Tabla 1. Proceso de operacionalización de la variable ............................................................ 25

Tabla 2. Clasificación de la variable ........................................................................................ 26

Tabla 3. Informe general de participantes ................................................................................ 33

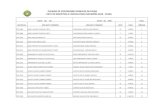

Tabla 4. Registro de notas ........................................................................................................ 34

Tabla 5. Distribución de frecuencias ....................................................................................... 35

Tabla 6. Resultados - Pregunta 1 ............................................................................................. 36

Tabla 7. Resultados - Pregunta 2 ............................................................................................. 38

Tabla 8. Resultados - Pregunta 3 ............................................................................................. 40

Tabla 9. Resultados - Pregunta 4 ............................................................................................. 42

Tabla 10. Resultados - Pregunta 5 ........................................................................................... 44

Tabla 11. Resultados - Pregunta 6 ........................................................................................... 46

Tabla 12. Resultados - Pregunta 7 ........................................................................................... 48

Tabla 13. Resultados - Pregunta 8 ........................................................................................... 50

Tabla 14. Resultados - Pregunta 9 ........................................................................................... 52

Tabla 15. Resultados - Pregunta 10 ......................................................................................... 54

Tabla 16. Resultados - Pregunta 11 ......................................................................................... 56

Tabla 17. Resultados - Pregunta 12 ......................................................................................... 58

Tabla 18. Resultados - Pregunta 13 ......................................................................................... 60

Tabla 19. Resultados - Pregunta 14 ......................................................................................... 62

Tabla 20. Resultados - Pregunta 15 ......................................................................................... 64

Tabla 21. Resultados - Pregunta 16 ......................................................................................... 66

Tabla 22. Resultados - Pregunta 17 ......................................................................................... 68

Tabla 23. Resultados - Pregunta 18 ......................................................................................... 70

Tabla 24. Resultados - Pregunta 19 ......................................................................................... 72

VI

Tabla 25. Resultados - Pregunta 20 ......................................................................................... 74

Tabla 26. Resultados generales por género y carrera .............................................................. 76

Tabla 27. Clasificación de preguntas incorrectas .................................................................... 81

VII

INDICE DE FIGURAS

Figura 1. Casos denunciados de delitos informáticos 2014 - 2016 ......................................... 10

Figura 2. Pregunta 1 - Correcto vs incorrecto por género ....................................................... 37

Figura 3. Pregunta 2 - Correcto vs incorrecto por género ....................................................... 39

Figura 4. Pregunta 3 - Correcto vs incorrecto por género ....................................................... 41

Figura 5. Pregunta 4 - Correcto vs incorrecto por género ....................................................... 43

Figura 6. Pregunta 5 - Correcto vs incorrecto por género ....................................................... 45

Figura 7. Pregunta 6 - Correcto vs incorrecto por género ....................................................... 47

Figura 8. Pregunta 7 - Correcto vs incorrecto por género ....................................................... 49

Figura 9. Pregunta 8 - Correcto vs incorrecto por género ....................................................... 51

Figura 10. Pregunta 9 - Correcto vs incorrecto por género ..................................................... 53

Figura 11. Pregunta 10 - Correcto vs incorrecto por género ................................................... 55

Figura 12. Pregunta 11 - Correcto vs incorrecto por género ................................................... 57

Figura 13. Pregunta 12 - Correcto vs incorrecto por género ................................................... 59

Figura 14. Pregunta 13 - Correcto vs incorrecto por género ................................................... 61

Figura 15. Pregunta 14 - Correcto vs incorrecto por género ................................................... 63

Figura 16. Pregunta 15 - Correcto vs incorrecto por género ................................................... 65

Figura 17. Pregunta 16 - Correcto vs incorrecto por género ................................................... 67

Figura 18. Pregunta 17 - Correcto vs incorrecto por género ................................................... 69

Figura 19. Pregunta 18 - Correcto vs incorrecto por género ................................................... 71

Figura 20. Pregunta 19 - Correcto vs incorrecto por género ................................................... 73

Figura 21. Pregunta 20 - Correcto vs incorrecto por género ................................................... 75

Figura 22. Respuestas correctas vs incorrectas por concepto ................................................. 82

Figura 23. Histograma - Distribución de frecuencias de notas ............................................... 97

Figura 24. Estadísticos descriptivos: Nota .............................................................................. 97

8

Introducción

El uso y aparición de nuevas tecnologías ha ido en aumento constantemente y con rapidez,

debido a las facilidades que les brindan a sus usuarios en su vida diaria. Sin embargo, estas a

su vez traen consigo vulnerabilidades de seguridad que son aprovechadas por personas con

intenciones negativas, como las de realizar actos delictivos, los cuales son conocidos como

cibercrímenes o delitos informáticos.

Por ello, en el Perú, se creó la División de Investigación de Delitos de Alta Tecnología

(DIVINDAT), la cual está encargada de investigar, prevenir y sancionar estos delitos

informáticos. Sin embargo, las estadísticas obtenidas por la DIVINDAT del año 2015 y 2017

sobre delitos informáticos, demuestran que las denuncias de este tipo no se han reducido; por

el contrario, han aumentado. En el año 2015, se reportaron 470 casos por fraude informáticos

(Ministerio del Interior, 2016) y, en el 2017, esta cifra aumentó, presentándose 559 casos

denunciados (Gestión, 2017). Por lo que, la concientización y la educación de los usuarios es

esencial no solo en las empresas, sino que también en los centros de estudio, como las

universidades, porque, como lo explica el Instituto Nacional de Estadística e Informática

(2017), el 91% de estas personas acceden al Internet, siendo estos vulnerables a sufrir un robo

de información. Por esa razón, el presente trabajo de investigación se realizó con el propósito

de determinar el nivel de conocimiento, que tienen los alumnos de pregrado de una universidad

privada de Lima, sobre mecanismos tecnológicos que se usan de forma malintencionada para

el robo de información. Además, esta identificación fue realizada mediante el instrumento que

se construyó, el cual es una evaluación de conocimientos a nivel teórico del presente tema.

9

I. Problema de Investigación

Planteamiento del Problema

La aparición de nuevas tecnologías y el uso generalizado de estas por usuarios que tienen

conocimientos mínimos o nulos sobre el riesgo que conlleva su uso, en cuanto a

seguridad y privacidad, ha ocasionado que se incrementen los delitos informáticos, los

cuales, como lo explica la DIVINDAT (2018), “está referido a las conductas ilícitas que

afectan los sistemas y datos informáticos y otros bienes jurídicos tutelados de relevancia

penal, cometidas mediante la utilización de tecnologías de la información o de las

comunicaciones” (p. 1). Además, este problema no solo afecta a los usuarios finales, sino

que también a las empresas donde estos laboran, debido a que, como lo explican Santiago

y Sánchez (2017), “el comportamiento de los usuarios sigue haciendo de estos el eslabón

más débil de las organizaciones” (p.8). Por ello, las empresas y el estado realizan

campañas de concientización y educación sobre los problemas de ciberseguridad como

lo es el robo de información mediante mecanismos tecnológicos, con el fin de minimizar

el riesgo y la probabilidad de ocurrencia de este. En el caso de robo de información, este

produce casos como el robo de identidad, robo de información confidencial y/o personal

que ocasionan perdidas económicas y/o de privacidad.

Por ello, se planteó investigar el nivel de conocimiento que tienen los alumnos de

pregrado de una universidad privada de Lima sobre mecanismos tecnológicos que se usan

de forma malintencionada para el robo de información, porque, como lo indica el

Instituto Nacional de Estadística e Informática (2017) en el reporte de acceso a las

Tecnologías de Información y Comunicación (TICs), ellos conforman parte del 91% de

las personas que hacen uso frecuente del Internet. En consecuencia, los estudiantes

universitarios están expuestos a este tipo de robo de información, que les podría ocasionar

10

pérdida de su información personal como académica, extorsiones por parte de personas

inescrupulosas, violaciones de su intimidad, entre otros delitos informáticos. A

continuación, de acuerdo al estudio realizado por la DIVINDAT, se mostrará, en la

Figura 1, el número de casos denunciados por tipo de delito informático de los años 2014,

2015 y 2016 (Policía Nacional del Perú, 2016):

Figura 1. Casos denunciados de delitos informáticos 2014 - 2016

Fuente: elaboración propia, adaptado del informe realizado por la Policía Nacional de Perú (2016)

Asimismo, el déficit de conocimiento en este tema puede ocasionarles inconvenientes

legales y/o económicos a futuro cuando estos estén trabajando en una empresa o de

manera personal, debido que estos delitos informáticos están sancionados por la ley N°

30171, la cual modifica lo establecido en la ley N° 30096 (El Peruano, 2014). Además,

las empresas pueden reducir la probabilidad de contratación de estudiantes, como

practicantes o profesionales, debido a su falta de conocimiento en este tipo de

mecanismos tecnológicos que permiten o facilitan el robo de información.

11

Formulación del Problema

Problema general:

¿Cuánto es el nivel de conocimiento que tienen los estudiantes de pregrado de una

universidad privada de Lima sobre mecanismos tecnológicos que se usan de forma

malintencionada para el robo de información?

Problemas específicos:

¿Cuánto es el nivel de conocimiento teórico que tienen los estudiantes de pregrado de

una universidad privada de Lima sobre mecanismos tecnológicos que se usan de forma

malintencionada para el robo de información?

Justificación de la Investigación

Justificación práctica

Este trabajo de investigación es importante, debido a que permite que las universidades

privadas conozcan el nivel de conocimiento que tienen los estudiantes de pregrado

respecto a los temas asociados al robo de información mediante mecanismos

tecnológicos. Asimismo, permitirá tomar medidas de prevención para el uso personal y

el desarrollo académico de sus estudiantes en sus planes de estudios universitarios.

Justificación metodológica

Este estudio se justifica metodológicamente, porque el instrumento que se ha creado

permite evaluar el nivel de conocimiento teórico, que tienen los alumnos, sobre

mecanismos tecnológicos que se aplican para el robo de información, lo cual servirá de

base para posteriores investigaciones.

12

Justificación social

Este estudio, también, tiene justificación social, debido a que las estadísticas obtenidas

podrán ser utilizadas como referencias para trabajos posteriores relacionados a este tema.

Además, que se tendrá una referencia para determinar en próximos trabajos de

investigación, si los resultados obtenidos se mantienen o no.

Justificación legal

Este estudio permitirá que los alumnos de pregrado y centros de educación superior

tengan conocimiento de la importancia legal de este tema, debido a que el uso de

mecanismos tecnológicos para el robo de información está sancionado legalmente por el

estado peruano, mediante la ley N° 30171.

La ley N° 30171 es la “ley que modifica la ley 30096, ley de delitos informáticos” (El

Peruano, 2014, p. 1). Además, esta sanciona de manera económica y/o privando de la

libertad al atacante, de acuerdo al delito informático cometido.

II. Marco Referencial

Antecedentes

Resultado de una verificación exhaustiva en las bases de datos para investigación de

vLex, de EBSCO (Elton B. Stephens COmpany) host, de ProQuest, de Multilegis, de

Statista, de Google Books y de Scopus, se ha establecido recopilar información que ha

sido realizada en los últimos 5 años, con el fin de que estos artículos e investigaciones

formen parte de los antecedentes.

A nivel internacional:

NordVPN (2017) desarrolló la investigación “National Privacy Test Report” (Informe de

prueba de privacidad nacional en español), que tuvo como propósito principal,

13

determinar el nivel global de conocimiento sobre seguridad y privacidad en línea, que

tienen diferentes usuarios de diversos países. Asimismo, en esta investigación, la muestra

fue de 4636 participantes, entre hombres y mujeres de Estados Unidos, Reino Unido,

Canadá y Australia que usaban la red social Facebook. Entre las conclusiones, como lo

indica NordVPN (2017, p. 1), se halló que “it is clear that increasing awareness of online

security and privacy is relevant to Internet users, irrespective of the country they come

from”. [Está claro que una mayor conciencia de la seguridad y privacidad en línea es

relevante para los usuarios de Internet, independientemente del país del que provengan].

(En el reporte original, no aparecen datos del diseño)

Cortes, Herrera, Ramírez, Rodríguez, Martínez y Parra (2017) llevaron a cabo un trabajo

de investigación con el nombre de “Después de presionar el botón enviar, se pierde el

control sobre la información personal y la privacidad: un caso de estudio en México”,

que tuvo como objetivo, comprobar diversas hipótesis referentes al uso y publicación de

información personal en diferentes medios electrónicos, como los sitios de redes sociales,

sin tomar en consideración las consecuencias negativas. Asimismo, la muestra estuvo

conformada por 69 personas. Además, como instrumento, se empleó una encuesta. Entre

las conclusiones encontradas, Cortes, Herrera, Ramírez, Rodríguez, Martínez y Parra

(2017, p. 126) determinaron que “los usuarios publican y comparten más información

que en cualquier otro momento de la historia de la humanidad; sin considerar las

consecuencias a su privacidad y seguridad”. (En el reporte original, no aparecen datos

del diseño)

La Procuraduría General del Estado de Colorado (2017) realizó la investigación “Robo

de Identidad: Prevención, detección y plan de acción para las víctimas”, que tuvo por

14

objetivo general, brindar conocimiento sobre los mecanismos que se utilizan para robar

información, con el fin de robar la identidad de una persona. El estudio tuvo una muestra

conformada por diversos casos de robo de identidad que han sucedido en Estados Unidos.

Entre las conclusiones, se determinó que se pueden reducir estos casos de robo de

identidad mediante la concientización y educación a los ciudadanos. (En el estudio

original, no se detalla información sobre el tamaño de la muestra, ni el diseño que se

utilizó)

La Fundación Telefónica (2016) realizó el estudio “Ciberseguridad, la protección de la

información en un mundo digital”, con el objetivo de mostrar y explicar las

vulnerabilidades y amenazas tecnologías a las que se enfrentan los usuarios, en la

actualidad, en cuanto a la protección de su información. Entre las conclusiones, se halló

que las estadísticas demostraban que existe preocupación por parte de los usuarios sobre

la protección y seguridad de su información personal ante ciberamenazas. (En el reporte

original, no se detalla información sobre el tamaño de la muestra, ni el diseño que se

utilizó)

Amigón (2015) desarrolló la investigación “Robo de identidad, un delito en aumento”,

que tuvo como objetivo, explicar los mecanismos que con frecuencia se utilizan para

robar información de los usuarios, con el fin de robar la identidad de estos. Asimismo,

en esta investigación, la muestra estuvo conformada por los casos de robo de identidad

reportados en México. Entre las conclusiones, se halló que el conocimiento y

recomendaciones ante estos casos, son esenciales para reducir los índices de robo de

identidad. (En el estudio original, no se detalla información sobre el diseño, ni el tamaño

de la muestra que se utilizó)

15

Salvaggio y Graizzaro (2015) realizaron el artículo “97% of People Globally Unable to

Correctly Identify Phishing Emails” (97% de personas a nivel mundial no pueden

identificar correctamente correos electrónicos con Phishing en español), donde

presentaron la investigación que realizó Intel Security, que tenía como propósito, conocer

el nivel de conocimiento y la capacidad de detectar correos electrónicos con phishing de

los consumidores. Asimismo, en dicha investigación, la muestra estuvo conformada por

19458 participantes de 144 países como de América Latina, Estados Unidos, Europa,

Medio Oriente, Canadá, Asia, entre otros. Entre las conclusiones, se encontró que, entre

los encuestados, “only 3% were able to correctly identify every example correctly and

80% of all respondents misidentified at least one of the phishing emails, which is all it

takes to fall victim to an attack” (Salvaggio y Graizzaro, 2015, p. 1). [Solo el 3% pudo

identificar correctamente cada ejemplo correctamente y el 80% de todos los encuestados

identificaron erróneamente al menos uno de los correos electrónicos de phishing, que es

todo lo que se necesita para ser víctima de un ataque].

A nivel nacional:

Luego, de haber realizado diversas búsquedas en las bases de datos y fuentes de

investigación de vLex Perú, Statista, EBSCO Host, ProQuest y Scopus, no se encontraron

investigaciones, realizadas en el Perú, relacionadas con la variable de estudio.

Marco teórico

En esta parte del documento, se indicará y explicará los principales términos relacionados

con el presente tema de investigación. Para ello, se definirá los conceptos, usos, y

enfoques relacionados con el trabajo de investigación.

16

En primer lugar, se definió el concepto de “nivel de conocimiento sobre mecanismos

tecnológicos que se usan de forma malintencionada para el robo de información”, el cual

es cuanto conoce una persona sobre las formas que se utilizan para sustraer información,

de manera ilícita, mediante el uso de medios tecnológicos (Elaboración propia). Además,

los mecanismos tienen como objetivo realizar una tarea o trabajo (IES SEFARAD, s.f.)

y pueden tener diversos enfoques. En este caso, será un enfoque tecnológico, por lo que

se denomina mecanismos tecnológicos que están relacionados al uso de la tecnología

(Real Academia Española, s.f.). Además, estos tienen diferentes usos con diferentes

objetivos como los de brindar beneficios para reducir la carga de tareas que realiza una

persona, realizar actos ilícitos, minimizar el tiempo para realizar actividades específicas,

entre otros.

En el presente trabajo de investigación, el enfoque es basado en el uso de estos

mecanismos tecnológicos para el robo de información. Asimismo, el robo de información

tiene como definición la sustracción de información personal como el nombre del

usuario, contraseñas, datos de las cuentas bancarias, correos electrónicos, dirección

postal, entre otras de manera ilícita, es decir sin autorización del usuario o entidad (Panda

Security, 2016). Además, en el robo de información, existen diversos tipos de

mecanismos tecnológicos para poder lograrlo como la ingeniería social, el Phishing, el

Ransomware, los Keyloggers, Spyware, Smishing, el spam de correos, Troyanos,

Rootkit, Botnets y Adwares.

A continuación, se definirán y explicarán cada uno de estos. En primer lugar, la ingeniería

social, como lo explica OWASP (2016), es el conjunto de habilidades donde se utiliza la

psicología para persuadir a los usuarios, con el fin de obtener información personal y/o

17

confidencial sin que estos sospechen de sus intenciones negativas. Además, este está

clasificado en 4 categorías (OWASP, 2016). A continuación, se detallarán estas

categorías, según las características definidas por OWASP (2016) para cada una de ellas:

Ataques técnicos:

El ataque no se realiza de manera presencial. En este caso, se utilizan mecanismos

tecnológicos como una página web, un correo electrónico, entre otros que permiten

esconder la identidad atacante. Mediante esto, se puede simular ser una entidad de

la confianza del usuario, con el fin de sustraer información de este.

Ataques al ego:

Este ataque se enfoca en el ego de la víctima, porque le hace creer que está

contribuyendo de manera significativa en un tema en específico.

Ataques de simpatía

OWASP (2016) indica que la ingeniería social tiene 2 factores importantes, los

cuales son la psicología y la interacción social. En este ataque, la víctima es engañada

con el fin que esta muestre su empatía y proporcione lo solicitado por el atacante.

Ataques de intimidación

En este se intimida a la víctima, con el fin de conseguir lo solicitado por el atacante.

Por ejemplo, el atacante puede utilizar o simular que tiene alguna autoridad que

intimide a la víctima.

En segundo lugar, el Phishing consiste en enviar un correo electrónico al usuario

haciendo que este crea que es de confianza, con el objetivo de que realice los pasos que

se indicarán en el mensaje, para que ingrese información personal y le permita al emisor

extraer la información (Recovery Labs, 2014). Además, como lo indica ESET (2017)

mediante sus estadísticas, el 16.6% de empresas que encuestó indicaron que tuvieron

18

casos de Phishing. Por lo tanto, este mecanismo de robo de información, también, afecta

y es de interés para empresas y para usuarios finales. Por otra parte, existen dos

mecanismos para el robo de información derivadas del Phishing, las cuales son Vishing

y Smishing (INTECO, 2007). En el caso de Vishing, este se realiza mediante una llamada

telefónica; mientras que el Smishing, se realiza mediante un mensaje de texto al

dispositivo móvil (INTECO, 2007).

En tercer lugar, Ransomware es un software malicioso cuyo objetivo es cifrar los

documentos del usuario sin su autorización para pedir un rescate económico a cambio de

recuperar la información (ESET, 2016). Asimismo, la palabra “cifrar los documentos”

significa bloquear el acceso a dichos documentos mediante el uso de algoritmos de

cifrado como AES (Advanced Encryption Standard en inglés y Estándar de Cifrado

Avanzado en español), RSA (Rivest, Shamir y Adleman), entre otros (Telefónica, 2017).

A continuación, se indicarán los tipos de Ransomware:

Ransomware móvil se presenta en dispositivos como los smartphones. Además, este

tipo de programa malicioso (malware en inglés) puede afectar a diversos dispositivos

con sistemas operativos como Android, iOS, entre otros, debido a que estos

programas aprovechan sus vulnerabilidades técnicas (Panda Security, 2017).

ESET (2017), en su reporte de seguridad “ESET Security Report Latinoamérica

2017” (Informe de seguridad de ESET Latinoamérica 2017 en español), explica el

Ransomware de las Cosas, el cual hace referencia a los avances tecnológicos de

Internet de las Cosas, podría manifestarse en los próximos años.

En cuarto lugar, Spyware es un tipo de software que se encarga de espiar todas las

acciones que realice el usuario en el dispositivo, y de enviar la información a través de

19

Internet (Industry Canada, 2010). A continuación, se indicarán los síntomas, explicados

por Industry Canada (2010), que se presentan cuando se ha sido infectado por un

Spyware:

Cambios en la configuración del navegador, como en el motor de búsqueda.

Programas o complementos instalados sin autorización o conocimiento del usuario.

El rendimiento del dispositivo afectado, en cuanto a velocidad, disminuye, en

comparación a usos anteriores.

En quinto lugar, Keylogger es un tipo de spyware que permite recopilar todo lo digitado,

mediante el teclado, y que envía la información sin autorización a una persona que tiene

intenciones delictivas o en general negativas para su uso (Dadkhah, Davarpanah,

Ciobotaru y Barati, 2014). A continuación, se mostrarán los tipos de Keyloggers:

Hardware Keylogger

Es un dispositivo físico que puede ser conectado, por ejemplo, a la unidad central de

procesamiento (CPU), con el propósito de obtener lo digitado por el teclado.

Además, para utilizar este tipo de keylogger, no se necesita la instalación previa de

algún software. (Arild, 2014)

Software Keylogger

En este tipo de keylogger, se necesita la instalación de un software en el dispositivo

para poder recopilar y mandar de manera remota la información.

Por otra parte, existen variantes del Keylogger, como el Screenlogger, el cual recopila

las imágenes de las pantallas que visualiza la víctima, para posteriormente enviarlas de

manera remota al atacante (INTECO, 2007).

20

En sexto lugar, Smishing es cuando se envía un mensaje de texto al celular con contenido

engañoso para que el usuario ingrese o envíe información (The Security Division of

EMC, 2009). En séptimo lugar, el spam de correos es cuando se envían correos que

aparentan ser de una entidad en la cual confía el usuario, con el objetivo de robar la

información que proporcionen (Procuraduría General del Estado de Colorado, 2017).

En octavo lugar, los troyanos son softwares maliciosos que necesitan ser ejecutado por

el usuario; por ello, tiene una apariencia legal y confiable, que tiene como objetivo dañar

o extraer de manera ilegal la información que contiene el dispositivo (Santiago y

Sánchez, 2017). Además, entre las acciones que pueden realizar, están las de copiar,

alterar, bloquear y/o eliminar información, según su propósito de creación (Kaspersky

Lab, 2018). Por otra parte, como lo indica Kaspersky Lab (2018), estos están clasificados

según su función. A continuación, se mostrarán algunas de estas clasificaciones:

Puerta trasera (Backdoor en inglés)

Troyanos bancarios

Troyanos por ataque de denegación de servicio (DDoS)

Troyanos Ransom

Troyanos proxys

En noveno lugar, Rootkit es un software que permite que personas sin autorización

accedan a los dispositivos (Santiago y Sánchez, 2017). En décimo lugar, los Botnets son

programas desarrollados para cibercrímenes como el de acceso sin autorización a un

dispositivo, extracción de información, entre otros (Santiago y Sánchez, 2017). En

onceavo lugar, los Adwares son programas que muestran publicidad mientras se está

navegando en Internet y estos redireccionan las búsquedas. Además, dentro de sus

21

funciones, está la de recopilar información y si este no informa de esta acción, es

clasificado como de tipo malicioso, porque extrae información sin consentimiento del

usuario (Kaspersky Lab, 2017).

Por otra parte, existen diferentes enfoques y niveles de conocimientos como el filosófico,

gnoseológico, epistémico, teórico, metodológico, técnico e instrumental (González,

2014). A continuación, se explicará los diversos niveles de conocimientos:

Filosófico:

Hace referencia a “la concepción del mundo y del hombre que se sustenta constituye

el nivel filosófico del conocimiento” (González, 2014, p. 136).

Gnoseológico

En este nivel, se hace referencia a “las categorías con que nos acercamos a la

realidad” (González, 2014, p. 136).

Epistémico

Son las “formas de construir el conocimiento” (González, 2014, p. 136).

Teórico

Este nivel de conocimiento hace referencia al “cuerpo conceptual o de

conocimientos con el que se construye y reconstruye el objeto de estudio” (González,

2014, p. 135).

Metodológico

El nivel de conocimiento metodológico hace referencia al “uso crítico del método

para leer la realidad” (González, 2014, p. 135).

Técnico

Hace referencia a “las reglas para usar los instrumentos” (González, 2014, p. 135).

22

Instrumental

En este caso, “emplea instrumentos racionales para acceder a la información”

(González, 2014, p. 135).

En el presente trabajo de investigación, se identificará y evaluará el nivel de

conocimiento teórico, el cual tiene como definición saber la parte conceptual de algo en

específico (González, 2014).

Marco conceptual

El nivel de conocimiento sobre mecanismos tecnológicos que se usan de forma

malintencionada para el robo de información:

Es cuanto conoce una persona sobre las formas que se utilizan para sustraer

información de manera ilícita mediante el uso de medios tecnológicos. (Elaboración

personal)

Estudiantes de pregrado:

Son los estudiantes que han culminado sus estudios escolares de secundaria, y que

han sido aceptados y matriculados en una universidad. (SUNEDU, 2014)

Universidad privada:

Es una entidad constituida por personas de tipo jurídico o natural, que brindan

servicios de educación superior, y que puede o no tener fines lucrativos. (SUNEDU,

2014)

23

III. Objetivos

Objetivo general:

Identificar el nivel de conocimiento que tienen los estudiantes de pregrado de una

universidad privada de Lima sobre mecanismos tecnológicos que se usan de forma

malintencionada para el robo de información.

Objetivo específico:

Identificar el nivel de conocimiento teórico que tienen los estudiantes de pregrado de una

universidad privada de Lima sobre mecanismos tecnológicos que se usan de forma

malintencionada para el robo de información.

IV. Hipótesis

Hipótesis general:

Existe un nivel de conocimiento promedio mayor o igual a 11 puntos en estudiantes de

pregrado de una universidad privada de Lima sobre mecanismos tecnológicos que se usan

de forma malintencionada para el robo de información.

Hipótesis específica:

Existe un nivel de conocimiento teórico promedio mayor o igual a 11 puntos en

estudiantes de pregrado de una universidad privada de Lima sobre mecanismos

tecnológicos que se usan de forma malintencionada para el robo de información.

La hipótesis general y específica se puede visualizar en la matriz de consistencia, la cual

se encuentra en el apéndice A.

24

V. Método

Tipo de investigación

El presente trabajo es una investigación de tipo básica, debido a que, como lo explica

Vargas (2009), esta clase de investigación permite que se incremente o se cree nuevo

conocimiento respecto al tema. Además, es una investigación de campo, porque, como

lo explica Ortiz (2012), “es el procedimiento por medio del cual se obtiene y registra

información que se busca de manera directa en el lugar en el que ocurren los fenómenos

o hechos que se investigan” (p. 129). Asimismo, es una investigación cuantitativa, debido

a que “arroja resultados de tipo cuantitativo” (Ortiz, 2012, p. 128).

Diseño de investigación

Este trabajo de investigación tiene un diseño de tipo no experimental, porque, como lo

indica y detalla Grajales (2000), en este caso, no se altera el entorno donde se desarrolla

la investigación. Además, es una investigación de tipo transversal, debido a que “su

propósito es describir variables y analizar su incidencia e interrelación en un momento

dado” (Hernández, Fernández y Baptista, 2014, p. 154). Asimismo, tiene un diseño

descriptivo, porque, como lo explica Hernández, Fernández y Baptista (2014), este tipo

de diseño “tiene como objetivo indagar la incidencia de las modalidades o niveles de una

o más variables en una población” (p. 155), y “cuando establecen hipótesis, estas son

también descriptivas” (p. 155).

Por otra parte, se busca identificar el nivel de conocimiento que tienen los alumnos de

pregrado de una universidad privada de Lima sobre mecanismos tecnológicos que se usan

de forma malintencionada para el robo de información.

25

Variables

El nivel de conocimiento sobre mecanismos tecnológicos que se usan de forma

malintencionada para el robo de información:

Definida por los resultados obtenidos en la Evaluación teórica online – Métodos

Tecnológicos para el Robo de Información Digital (MTRID). Asimismo, el proceso de

operatividad de la variable se muestra en la Tabla 1.

Tabla 1. Proceso de operatividad de la variable

VARIABLE DEFINICIÓN

NOMINAL DIMENSIONES INDICADORES

El nivel de

conocimiento sobre

mecanismos

tecnológicos que se

usan de forma

malintencionada

para el robo de

información

Es cuanto conoce una

persona sobre las

formas que se

utilizan para sustraer

información de

manera ilícita

mediante el uso de

medios tecnológicos.

(Elaboración

personal)

Nivel de

conocimiento

teórico

- Cantidad de

personas

aprobadas con

nota mayor o

igual a 11

- Cantidad de

personas

desaprobadas

con nota menor

o igual a 10

Fuente: Autoría propia

Calificación de la variable

Como referencia, se ha empleado el sistema de calificaciones para el programa de

pregrado de la Universidad San Ignacio de Loyola (USIL), en la cual “la nota mínima

aprobatoria del curso es 11” (USIL, s.f., p. 4). Por lo tanto, se ha considerado, como

evaluaciones aprobadas, las que tengan una nota mayor o igual a 11 puntos, indicando

que estas cuentan con nivel de conocimiento aceptable. A continuación, se muestra, en

la Tabla 2, el sistema de calificación empleado.

26

Tabla 2. Clasificación de la variable

Estado Cantidad de puntos Nivel de conocimiento

Aprobado Mayor o igual a 11 Aceptable

Desaprobado Menor que 11 No Aceptable

Fuente: Autoría propia

Variables a controlar

Estímulos Medioambientales:

De manera digital presencial, fueron controlados dado que se realizó en una

ubicación con ventilación, donde las personas pudieron sentarse para rendir la

evaluación.

Deseabilidad Social:

El instrumento fue realizado de manera anónima, permitiendo que los participantes

rindieran la evaluación de manera honesta.

Fatiga y/o Cansancio Físico y Mental:

El instrumento fue realizado según la disponibilidad del participante, de manera

virtual o de manera digital presencial. Asimismo, de manera virtual, se mandó un

link de la evaluación con un tiempo de realización de máximo 30 minutos, y de

manera digital presencial, se proporcionó un dispositivo móvil para que la

evaluación, también, sea dada de manera virtual y en el mismo plazo de duración

definido.

Población

La población que se estudió estaba conformada por 18789 alumnos del programa de

pregrado de una universidad privada, ubicada en Lima, en el distrito de La Molina.

27

Muestra

La muestra es no probabilística intencional, porque se identificó y seleccionó a los

participantes que cumplían con los requisitos de inclusión para rendir la evaluación

(Corral y Franco, 2015). A continuación, se explicará la fórmula utilizada para

determinar la cantidad de la muestra que se necesita para analizar el presente trabajo de

investigación.

Fórmula para determinar la muestra:

𝑛 =𝑍2𝑃𝑄𝑁

∑2(𝑁 − 1) + 𝑍2𝑃𝑄

N: Tamaño de la población

n: Tamaño de la muestra

P: Probabilidad de que ocurra 50%

Q: Probabilidad de que no ocurra 50%

Datos Generales:

N = 18789

Z =1.96

∑ = 5%

𝑛 =1.962 × 0.5 × 0.5 × 18789

0.052 × (𝑁 − 1) + 1.962 × 0.5 × 0.5= 376

Por lo tanto, la muestra está conformada por 376 estudiantes universitarios entre mujeres

y hombres de 18 a 33 años de edad. Además, pertenecen al programa de educación

superior de pregrado de una universidad privada de Lima del distrito de La Molina.

28

Condiciones de inclusión:

Pertenecer al programa de pregrado.

Estudiar en una universidad privada ubicada en Lima, en el distrito de La Molina.

Tener de 18 años a más

Condiciones de exclusión:

No haber aceptado los términos y condiciones establecidos en el instrumento.

Llenar el instrumento con errores.

Instrumento

Nombre del Instrumento: Evaluación teórica online – Métodos Tecnológicos para el

Robo de Información Digital (MTRID)

Autor: Roxana Yasmin Herrera Leyva

Año: 2018

Procedencia: Lima (Perú)

Objetivo: Identificar el nivel de conocimiento que tienen los estudiantes de pregrado de

una universidad privada de Lima sobre mecanismos tecnológicos que se usan de forma

malintencionada el robo de información.

Dirigido a: personas de 18 años en adelante

Dimensiones: Nivel de conocimiento teórico

Número de ítems: 20 preguntas

Duración: 30 minutos

Validez: La evaluación será validada por 3 expertos.

Se podrá apreciar el instrumento en el apéndice C.

29

Comité de expertos

Isabel Juana Guadalupe Sifuentes

Experiencia Profesional

Es docente en la Universidad San Ignacio de Loyola (USIL). Además, es directora del

Instituto Nacional de Investigación y Capacitación de Telecomunicaciones de la

Universidad Nacional de Ingeniería (INICTEL). Asimismo, fue investigadora en la

unidad ejecutora 002 del INICTEL de la Universidad Nacional de Ingeniería (UNI).

Estudios

Se graduó como Ingeniera Electrónica en la Universidad Ricardo Palma.

Janet Chumpitaz Miranda

Experiencia Profesional

Es Jefe del Laboratorio de Ingeniería Informática y de Sistemas en la Universidad San

Ignacio de Loyola (USIL). Además, a lo largo de su carrera profesional ha desempeñado

cargos como el jefe de operaciones y BP de cumplimiento normativo. También, tiene

experiencia como docente, dictando cursos como el de Modelamiento de Sistemas y

Taller de Sistemas en la USIL.

Estudios

Se graduó como Ingeniera de Sistemas e Informática en la Universidad Nacional Mayor

de San Marcos, y cuenta con un Magister en Dirección de Tecnologías de la Información,

realizado en la Universidad ESAN.

30

Miguel Martin Anastacio Velásquez

Experiencia Profesional

Es Arquitecto Digital en MDP Consulting. Además, a lo largo de su carrera profesional

ha desempeñado cargos como desarrollador senior en .NET, análisis senior en soluciones

tecnológicas, líder técnico, jefe de proyectos y jefe de desarrollo para proyectos

tecnológicos con computación en la nube y con inteligencia de negocio. Además, tiene

experiencia como docente, dictando clases para el curso de Titulación del Programa

Avanzado de Especialización en Ingeniería de Sistemas (PAEIS) en la Universidad

Privada San Pedro. Asimismo, desempeño el cargo de docente para cursos de desarrollo

de aplicaciones en la Universidad Nacional de Trujillo y en el Instituto Superior Abaco.

Por otra parte, ha realizado trabajos de investigación sobre criptografía e inteligencia

artificial. Asimismo, ha desarrollo e implementado soluciones con criptografía e

inteligencia artificial como chatbots.

Estudios

Se graduó como Ingeniero Informático en la Universidad Nacional de Trujillo, y cuenta

con una maestría en Ciencias de la Computación, realizada en la Pontificia Universidad

Católica del Perú. Asimismo, cuenta con las siguientes certificaciones de Microsoft:

Microsoft Certified Professional, Microsoft Certified Developer .NET y Microsoft

Certified Trainer.

Procedimiento

Coordinaciones previas:

Se coordinó de manera personal con cada uno de los participantes, con la finalidad de

bríndales información detallada del trabajo de investigación, de las condiciones de su

participación y para poder solicitar su cooperación en el llenado del instrumento.

31

Presentación:

La presentación se realizó de la siguiente manera:

“Buenos días, soy Roxana Herrera Leyva y estoy realizando una investigación con la

finalidad de identificar el nivel de conocimiento que tienen los estudiantes de pregrado

de una universidad privada de Lima sobre los mecanismos tecnológicos que se usan de

forma malintencionada para el robo de información; por lo que solicito su colaboración.

Además, la información que proporcionará a continuación será estrictamente

confidencial, y la evaluación que realizará, será anónima.

Tema de trabajo de investigación:

Nivel de conocimiento que tienen los estudiantes de pregrado de una universidad privada

de Lima sobre mecanismos tecnológicos que se usan de forma malintencionada para el

robo de información”

Consentimiento informado:

Se informó a los participantes sobre el tema de investigación y objetivos. Asimismo, se

detalló que la información brindada y resultados obtenidos serán analizados de manera

confidencial. Además, la participación será de manera anónima, debido a que no se

brindará información sensible que identifique al participante.

Instrucciones:

Se administró el instrumento conforme a las indicaciones de la autora, ya sea de manera

virtual o presencial.

32

Plan de análisis:

Para el análisis de datos, se estableció utilizar un programa estadístico especializado que

permita analizar, y comprobar o rechazar la hipótesis establecida. Para ello, se escogió el

programa Minitab en su versión 18.1.0.0, debido a que, mediante este, se realizó los

análisis de tipo descriptivos e inferenciales. Además, mediante este se pudo obtener

información como la media, la desviación típica, la nota mínima y la máxima.

VI. Análisis de Datos

Las evaluaciones realizadas, en el presente trabajo de investigación, han sido analizadas

de manera cuantitativa. Además, se utilizó estadística descriptiva, debido a que, como lo

explica Ortiz (2012), esta rama se enfoca en “la descripción de los datos en análisis, es

decir, los tipos de medidas y operaciones usados tienen como finalidad presentar al lector,

un panorama organizado y sintético de las relaciones que los datos en cuestión guardan

entre sí” (p. 90). Asimismo, se realizó las pruebas estadísticas, con el programa de

Minitab, para determinar la aceptación o rechazo de la hipótesis establecida.

Hipótesis:

H0: Existe un nivel de conocimiento teórico promedio mayor o igual a 11 puntos en

estudiantes de pregrado de una universidad privada de Lima sobre mecanismos

tecnológicos que se usan de forma malintencionada para el robo de información.

H1: No existe un nivel de conocimiento teórico promedio mayor o igual a 11 puntos en

estudiantes de pregrado de una universidad privada de Lima sobre mecanismos

tecnológicos que se usan de forma malintencionada para el robo de información.

Nota: Se consideran aprobados a los participantes que obtuvieron una nota mayor o igual

a 11, detalles en la Tabla 2.

33

VII. Resultados

En la evaluación realizada, se evaluaron a 173 mujeres y 203 hombres de 18 a 33 años

de edad, que pertenecen a diversas carreras de pregrado y ciclos académico. A

continuación, se muestra el informe general de participantes por género y carrera en la

Tabla 3, y el registro de notas obtenidas en la Tabla 4.

Tabla 3. Informe general de participantes

Fuente: Autoría propia

Etiquetas de fila Femenino Masculino Total general

Administración 3 11 14

Administración Hotelera 1 2 3

Arquitectura, Urbanismo y Territorio 7 4 11

Arte Culinario 2 2 4

Arte y Diseño Empresarial 2 5 7

Comunicaciones 8 13 21

Derecho 8 2 10

Economía 5 9 14

Economía y Finanzas 3 1 4

Economía y Negocios Internacionales 0 2 2

Educación Inicial 6 2 8

Ingeniería Agroindustrial y Agronegocios 1 4 5

Ingeniería Civil 10 17 27

Ingeniería Empresarial 21 21 42

Ingeniería en Industrias Alimentarias 2 0 2

Ingeniería Industrial y Comercial 19 18 37

Ingeniería Informática y de Sistemas 43 53 96

Ingeniería Logística y de Transporte 1 5 6

International Business - Negocios Internacionales 5 5 10

Marketing 10 15 25

Psicología 10 8 18

Relaciones Internacionales 6 4 10

Total general 173 203 376

34

Tabla 4. Registro de notas

Fuente: Autoría propia

Asimismo, el resultado final de las evaluaciones demostró que la nota promedio es de

11.37 y que la moda, “la puntuación que más se da en una serie” (Ortiz, 2012, p. 152), es

12. Además, como se puede observar en la Tabla 4, la nota mínima fue 3 y la máxima

18.

Por otra parte, se utilizó estadística descriptiva para elaborar una distribución de

frecuencias. Para ello, se aplicó la regla de Sturges.

Fórmula de regla de Sturges:

𝐾 = 1 + 3.3 ∗ log(𝑛)

n: número de notas obtenidas

K: número de intervalos

Fórmula de ancho de clase:

𝑎𝑛𝑐ℎ𝑜 𝑑𝑒 𝑐𝑙𝑎𝑠𝑒 = (𝑛𝑜𝑡𝑎 𝑚á𝑥𝑖𝑚𝑎 − 𝑛𝑜𝑡𝑎 𝑚í𝑛𝑖𝑚𝑎)/𝐾

11 7 16 6 9 14 16 12 9 6 8 15 12 13 7 8 9 14 7 13

12 15 13 16 9 6 16 16 16 15 16 16 17 12 10 12 7 16 18 11

14 17 9 11 17 18 18 17 17 10 14 8 5 8 11 7 5 9 16 13

15 9 13 14 17 11 11 11 18 6 11 4 8 15 7 10 8 8 16 8

9 9 9 11 14 16 11 16 14 12 9 11 14 15 6 11 12 17 9 10

12 5 13 7 7 11 9 10 11 10 6 14 5 11 7 4 6 7 11 9

7 9 15 8 17 11 15 14 14 8 5 4 6 5 12 12 16 10 18 16

12 9 7 15 10 11 6 10 13 6 5 18 17 18 12 12 11 7 9 3

9 15 10 7 7 18 12 6 12 7 8 7 10 7 7 8 6 9 3 8

9 7 13 9 7 10 5 9 7 7 6 8 9 6 9 7 5 5 11 6

8 7 10 12 8 9 8 10 9 16 11 15 11 7 11 12 10 14 11 14

8 12 10 7 7 8 9 7 11 9 10 11 12 8 12 11 10 10 12 11

14 11 14 12 9 11 12 11 12 10 11 12 11 12 13 12 12 12 14 15

15 13 11 11 16 12 13 13 13 13 15 14 13 15 17 15 16 14 14 15

12 14 14 15 14 14 10 14 14 14 13 10 11 12 13 12 12 13 10 12

11 15 14 14 14 15 14 15 14 15 12 15 14 12 12 13 12 13 15 9

14 16 9 13 11 10 11 13 15 9 17 7 14 10 13 16 14 15 14 14

15 14 10 10 12 9 15 15 12 16 14 12 13 12 16 11 10 14 14 12

11 10 8 14 15 15 14 14 11 16 13 11 13 12 12 10

NOTAS

35

Datos Generales:

Promedio = 11.37

Nota mínima = 3

Nota máxima = 18

n = 376

𝐾 = 1 + 3.3 ∗ log(376) = 9.50

𝐾 = 10

𝑎𝑛𝑐ℎ𝑜 𝑑𝑒 𝑐𝑙𝑎𝑠𝑒 =18 − 3

10= 1.5

Tabla 5. Distribución de frecuencias

Fuente: Autoría propia

Mediante la Tabla 5, se puede observar la frecuencia de las notas obtenidas en intervalos.

Además, mediante esta distribución, se puede comprobar los datos, previamente

mencionados, como la moda, nota mínima y nota máxima de una forma ordenada.

A continuación, se mostrará los resultados obtenidos por cada pregunta realizada en la

evaluación, en un versus de respuestas correctas contra repuestas incorrectas.

Intervalo Inferior Intervalo Superior Clase Frecuencia

3 4.5 4.5 5

4.5 6 6 25

6 7.5 7.5 30

7.5 9 9 54

9 10.5 10.5 30

10.5 12 12 89

12 13.5 13.5 26

13.5 15 15 75

15 16.5 16.5 23

16.5 18 18 19

y mayor... 0

36

Pregunta 1

Tabla 6. Resultados - Pregunta 1

Fuente: Autoría propia

Carreras por género Suma de Correcto Suma de Incorrecto

Femenino 140 33

Administración 1 2

Administración Hotelera 1 0

Arquitectura, Urbanismo y Territorio 5 2

Arte Culinario 1 1

Arte y Diseño Empresarial 2 0

Comunicaciones 7 1

Derecho 8 0

Economía 5 0

Economía y Finanzas 2 1

Educación Inicial 5 1

Ingeniería Agroindustrial y Agronegocios 1 0

Ingeniería Civil 8 2

Ingeniería Empresarial 14 7

Ingeniería en Industrias Alimentarias 1 1

Ingeniería Industrial y Comercial 14 5

Ingeniería Informática y de Sistemas 39 4

Ingeniería Logística y de Transporte 0 1

International Business - Negocios Internacionales 4 1

Marketing 9 1

Psicología 8 2

Relaciones Internacionales 5 1

Masculino 144 59

Administración 9 2

Administración Hotelera 2 0

Arquitectura, Urbanismo y Territorio 2 2

Arte Culinario 2 0

Arte y Diseño Empresarial 3 2

Comunicaciones 9 4

Derecho 1 1

Economía 4 5

Economía y Finanzas 0 1

Economía y Negocios Internacionales 1 1

Educación Inicial 1 1

Ingeniería Agroindustrial y Agronegocios 4 0

Ingeniería Civil 11 6

Ingeniería Empresarial 13 8

Ingeniería Industrial y Comercial 13 5

Ingeniería Informática y de Sistemas 45 8

Ingeniería Logística y de Transporte 2 3

International Business - Negocios Internacionales 4 1

Marketing 11 4

Psicología 4 4

Relaciones Internacionales 3 1

Total general 284 92

37

Figura 2. Pregunta 1 - Correcto vs incorrecto por género

Fuente: Autoría propia

En la Tabla 6, se puede observar que, de los participantes del género femenino, 140

respondieron correctamente y 33 respondieron de manera incorrecta. Mientras que en los

de género masculino, 144 respondieron correctamente y 59 respondieron de manera

incorrecta. Asimismo, en la Tabla 6, se puede observar a que carrera pertenecen. Además,

el resumen gráfico por género de respuestas incorrectas y correctas se puede visualizar

en la Figura 2.

38

Pregunta 2

Tabla 7. Resultados - Pregunta 2

Fuente: Autoría propia

Etiquetas de fila Suma de Correcto Suma de Incorrecto

Femenino 80 93

Administración 3 0

Administración Hotelera 1 0

Arquitectura, Urbanismo y Territorio 4 3

Arte Culinario 2 0

Arte y Diseño Empresarial 1 1

Comunicaciones 5 3

Derecho 4 4

Economía 5 0

Economía y Finanzas 1 2

Educación Inicial 1 5

Ingeniería Agroindustrial y Agronegocios 1 0

Ingeniería Civil 7 3

Ingeniería Empresarial 6 15

Ingeniería en Industrias Alimentarias 1 1

Ingeniería Industrial y Comercial 5 14

Ingeniería Informática y de Sistemas 21 22

Ingeniería Logística y de Transporte 1 0

International Business - Negocios Internacionales 4 1

Marketing 1 9

Psicología 4 6

Relaciones Internacionales 2 4

Masculino 103 100

Administración 5 6

Administración Hotelera 1 1

Arquitectura, Urbanismo y Territorio 2 2

Arte Culinario 2 0

Arte y Diseño Empresarial 2 3

Comunicaciones 9 4

Derecho 0 2

Economía 4 5

Economía y Finanzas 0 1

Economía y Negocios Internacionales 1 1

Educación Inicial 0 2

Ingeniería Agroindustrial y Agronegocios 3 1

Ingeniería Civil 6 11

Ingeniería Empresarial 6 15

Ingeniería Industrial y Comercial 9 9

Ingeniería Informática y de Sistemas 34 19

Ingeniería Logística y de Transporte 5 0

International Business - Negocios Internacionales 3 2

Marketing 1 14

Psicología 7 1

Relaciones Internacionales 3 1

Total general 183 193

39

Figura 3. Pregunta 2 - Correcto vs incorrecto por género

Fuente: Autoría propia

En la Tabla 7, se puede observar que, de los participantes del género femenino, 80

respondieron correctamente y 93 respondieron de manera incorrecta. Mientras que en los

de género masculino, 103 respondieron correctamente y 100 respondieron de manera

incorrecta. Asimismo, en la Tabla 7, se puede observar a que carrera pertenecen. Además,

el resumen gráfico por género de respuestas incorrectas y correctas se puede visualizar

en la Figura 3.

40

Pregunta 3

Tabla 8. Resultados - Pregunta 3

Fuente: Autoría propia

Etiquetas de fila Suma de Correcto Suma de Incorrecto

Femenino 72 101

Administración 1 2

Administración Hotelera 0 1

Arquitectura, Urbanismo y Territorio 1 6

Arte Culinario 0 2

Arte y Diseño Empresarial 0 2

Comunicaciones 1 7

Derecho 2 6

Economía 0 5

Economía y Finanzas 0 3

Educación Inicial 1 5

Ingeniería Agroindustrial y Agronegocios 0 1

Ingeniería Civil 5 5

Ingeniería Empresarial 11 10

Ingeniería en Industrias Alimentarias 2 0

Ingeniería Industrial y Comercial 6 13

Ingeniería Informática y de Sistemas 32 11

Ingeniería Logística y de Transporte 0 1

International Business - Negocios Internacionales 0 5

Marketing 8 2

Psicología 2 8

Relaciones Internacionales 0 6

Masculino 105 98

Administración 2 9

Administración Hotelera 1 1

Arquitectura, Urbanismo y Territorio 0 4

Arte Culinario 0 2

Arte y Diseño Empresarial 4 1

Comunicaciones 4 9

Derecho 2 0

Economía 2 7

Economía y Finanzas 0 1

Economía y Negocios Internacionales 0 2

Educación Inicial 0 2

Ingeniería Agroindustrial y Agronegocios 1 3

Ingeniería Civil 7 10

Ingeniería Empresarial 12 9

Ingeniería Industrial y Comercial 8 10

Ingeniería Informática y de Sistemas 40 13

Ingeniería Logística y de Transporte 4 1

International Business - Negocios Internacionales 3 2

Marketing 12 3

Psicología 2 6

Relaciones Internacionales 1 3

Total general 177 199

41

Figura 4. Pregunta 3 - Correcto vs incorrecto por género

Fuente: Autoría propia

En la Tabla 8, se puede observar que, de los participantes del género femenino, 72

respondieron correctamente y 101 respondieron de manera incorrecta. Mientras que en

los de género masculino, 105 respondieron correctamente y 98 respondieron de manera

incorrecta. Asimismo, en la Tabla 8, se puede observar a que carrera pertenecen. Por otra

parte, el resumen gráfico por género de respuestas incorrectas y correctas se puede

visualizar en la Figura 4.

42

Pregunta 4

Tabla 9. Resultados - Pregunta 4

Fuente: Autoría propia

Etiquetas de fila Suma de Correcto Suma de Incorrecto

Femenino 84 89

Administración 3 0

Administración Hotelera 0 1

Arquitectura, Urbanismo y Territorio 3 4

Arte Culinario 1 1

Arte y Diseño Empresarial 0 2

Comunicaciones 4 4

Derecho 2 6

Economía 2 3

Economía y Finanzas 1 2

Educación Inicial 4 2

Ingeniería Agroindustrial y Agronegocios 1 0

Ingeniería Civil 3 7

Ingeniería Empresarial 11 10

Ingeniería en Industrias Alimentarias 1 1

Ingeniería Industrial y Comercial 5 14

Ingeniería Informática y de Sistemas 32 11

Ingeniería Logística y de Transporte 0 1

International Business - Negocios Internacionales 3 2

Marketing 5 5

Psicología 3 7

Relaciones Internacionales 0 6

Masculino 83 120

Administración 4 7

Administración Hotelera 0 2

Arquitectura, Urbanismo y Territorio 0 4

Arte Culinario 1 1

Arte y Diseño Empresarial 0 5

Comunicaciones 3 10

Derecho 0 2

Economía 1 8

Economía y Finanzas 1 0

Economía y Negocios Internacionales 0 2

Educación Inicial 1 1

Ingeniería Agroindustrial y Agronegocios 3 1

Ingeniería Civil 3 14

Ingeniería Empresarial 10 11

Ingeniería Industrial y Comercial 7 11

Ingeniería Informática y de Sistemas 33 20

Ingeniería Logística y de Transporte 3 2

International Business - Negocios Internacionales 2 3

Marketing 6 9

Psicología 5 3

Relaciones Internacionales 0 4

Total general 167 209

43

Figura 5. Pregunta 4 - Correcto vs incorrecto por género

Fuente: Autoría propia

Se puede observar, en la Tabla 9, que, de los participantes del género femenino, 84

respondieron correctamente y 89 respondieron de manera incorrecta. Mientras que en los

de género masculino, 83 respondieron correctamente y 120 respondieron de manera

incorrecta. Asimismo, en la Tabla 9, se puede observar a que carrera pertenecen. Por otra

parte, el resumen gráfico por género de respuestas incorrectas y correctas se puede

visualizar en la Figura 5.

44

Pregunta 5

Tabla 10. Resultados - Pregunta 5

Fuente: Autoría propia

Etiquetas de fila Suma de Correcto Suma de Incorrecto

Femenino 73 100

Administración 1 2

Administración Hotelera 0 1

Arquitectura, Urbanismo y Territorio 3 4

Arte Culinario 2 0

Arte y Diseño Empresarial 2 0

Comunicaciones 4 4

Derecho 3 5

Economía 3 2

Economía y Finanzas 1 2

Educación Inicial 4 2

Ingeniería Agroindustrial y Agronegocios 0 1

Ingeniería Civil 6 4

Ingeniería Empresarial 9 12

Ingeniería en Industrias Alimentarias 0 2

Ingeniería Industrial y Comercial 7 12

Ingeniería Informática y de Sistemas 18 25

Ingeniería Logística y de Transporte 0 1

International Business - Negocios Internacionales 2 3

Marketing 5 5

Psicología 3 7

Relaciones Internacionales 0 6

Masculino 84 119

Administración 5 6

Administración Hotelera 1 1

Arquitectura, Urbanismo y Territorio 0 4

Arte Culinario 1 1

Arte y Diseño Empresarial 2 3

Comunicaciones 5 8

Derecho 2 0

Economía 2 7

Economía y Finanzas 0 1

Economía y Negocios Internacionales 0 2

Educación Inicial 1 1

Ingeniería Agroindustrial y Agronegocios 2 2

Ingeniería Civil 7 10

Ingeniería Empresarial 6 15

Ingeniería Industrial y Comercial 4 14

Ingeniería Informática y de Sistemas 29 24

Ingeniería Logística y de Transporte 2 3

International Business - Negocios Internacionales 3 2

Marketing 8 7

Psicología 3 5

Relaciones Internacionales 1 3

Total general 157 219

45

Figura 6. Pregunta 5 - Correcto vs incorrecto por género

Fuente: Autoría propia

Respecto a la Tabla 10, se puede observar que, de los participantes del género femenino,

73 respondieron correctamente y 100 respondieron de manera incorrecta. Mientras que

en los de género masculino, 84 respondieron correctamente y 119 respondieron de

manera incorrecta. Asimismo, en la Tabla 10, se puede observar a que carrera pertenecen.

Por otra parte, el resumen gráfico por género de respuestas incorrectas y correctas se

puede visualizar en la Figura 6.

46

Pregunta 6

Tabla 11. Resultados - Pregunta 6

Fuente: Autoría propia

Etiquetas de fila Suma de Correcto Suma de Incorrecto

Femenino 75 98

Administración 1 2

Administración Hotelera 1 0

Arquitectura, Urbanismo y Territorio 4 3

Arte Culinario 0 2

Arte y Diseño Empresarial 1 1

Comunicaciones 2 6

Derecho 2 6

Economía 0 5

Economía y Finanzas 1 2

Educación Inicial 2 4

Ingeniería Agroindustrial y Agronegocios 0 1

Ingeniería Civil 3 7

Ingeniería Empresarial 9 12

Ingeniería en Industrias Alimentarias 1 1

Ingeniería Industrial y Comercial 6 13

Ingeniería Informática y de Sistemas 28 15

Ingeniería Logística y de Transporte 0 1

International Business - Negocios Internacionales 1 4

Marketing 8 2

Psicología 4 6

Relaciones Internacionales 1 5

Masculino 82 121

Administración 3 8

Administración Hotelera 0 2

Arquitectura, Urbanismo y Territorio 2 2

Arte Culinario 1 1

Arte y Diseño Empresarial 3 2

Comunicaciones 3 10

Derecho 1 1

Economía 1 8

Economía y Finanzas 0 1

Economía y Negocios Internacionales 0 2

Educación Inicial 0 2

Ingeniería Agroindustrial y Agronegocios 2 2

Ingeniería Civil 7 10

Ingeniería Empresarial 5 16

Ingeniería Industrial y Comercial 7 11

Ingeniería Informática y de Sistemas 33 20

Ingeniería Logística y de Transporte 0 5

International Business - Negocios Internacionales 1 4

Marketing 10 5

Psicología 0 8

Relaciones Internacionales 3 1

Total general 157 219

47

Figura 7. Pregunta 6 - Correcto vs incorrecto por género

Fuente: Autoría propia

En la Tabla 11, se puede observar que, de los participantes del género femenino, 75

respondieron correctamente y 98 respondieron de manera incorrecta. Mientras que en los

de género masculino, 82 respondieron correctamente y 121 respondieron de manera

incorrecta. Asimismo, en la Tabla 11, se puede observar a que carrera pertenecen. Por

otra parte, el resumen gráfico por género de respuestas incorrectas y correctas se puede

visualizar en la Figura 7.

48

Pregunta 7

Tabla 12. Resultados - Pregunta 7

Fuente: Autoría propia

Etiquetas de fila Suma de Correcto Suma de Incorrecto

Femenino 82 91

Administración 1 2

Administración Hotelera 1 0

Arquitectura, Urbanismo y Territorio 2 5

Arte Culinario 0 2

Arte y Diseño Empresarial 2 0

Comunicaciones 5 3

Derecho 2 6

Economía 3 2

Economía y Finanzas 2 1

Educación Inicial 3 3

Ingeniería Agroindustrial y Agronegocios 0 1

Ingeniería Civil 5 5

Ingeniería Empresarial 7 14

Ingeniería en Industrias Alimentarias 1 1

Ingeniería Industrial y Comercial 9 10

Ingeniería Informática y de Sistemas 26 17

Ingeniería Logística y de Transporte 1 0

International Business - Negocios Internacionales 3 2

Marketing 7 3

Psicología 2 8

Relaciones Internacionales 0 6

Masculino 108 95

Administración 6 5

Administración Hotelera 0 2

Arquitectura, Urbanismo y Territorio 1 3

Arte Culinario 2 0

Arte y Diseño Empresarial 3 2

Comunicaciones 8 5

Derecho 1 1

Economía 1 8

Economía y Finanzas 1 0

Economía y Negocios Internacionales 1 1

Educación Inicial 2 0

Ingeniería Agroindustrial y Agronegocios 3 1

Ingeniería Civil 13 4

Ingeniería Empresarial 9 12

Ingeniería Industrial y Comercial 7 11

Ingeniería Informática y de Sistemas 32 21

Ingeniería Logística y de Transporte 4 1

International Business - Negocios Internacionales 2 3

Marketing 7 8

Psicología 3 5

Relaciones Internacionales 2 2

Total general 190 186

49

Figura 8. Pregunta 7 - Correcto vs incorrecto por género

Fuente: Autoría propia

Se puede observar, en la Tabla 12, que, de los participantes del género femenino, 82

respondieron correctamente y 91 respondieron de manera incorrecta. Mientras que en los

de género masculino, 108 respondieron correctamente y 95 respondieron de manera

incorrecta. Asimismo, en la Tabla 12, se puede observar a que carrera pertenecen. Por

otra parte, el resumen gráfico por género de respuestas incorrectas y correctas se puede

visualizar en la Figura 8.

50

Pregunta 8

Tabla 13. Resultados - Pregunta 8

Fuente: Autoría propia

Etiquetas de fila Suma de Correcto Suma de Incorrecto

Femenino 118 55

Administración 2 1

Administración Hotelera 1 0

Arquitectura, Urbanismo y Territorio 5 2

Arte Culinario 1 1

Arte y Diseño Empresarial 1 1

Comunicaciones 5 3

Derecho 4 4

Economía 5 0

Economía y Finanzas 1 2

Educación Inicial 2 4

Ingeniería Agroindustrial y Agronegocios 1 0

Ingeniería Civil 6 4

Ingeniería Empresarial 12 9

Ingeniería en Industrias Alimentarias 2 0

Ingeniería Industrial y Comercial 10 9

Ingeniería Informática y de Sistemas 38 5

Ingeniería Logística y de Transporte 1 0

International Business - Negocios Internacionales 4 1

Marketing 8 2

Psicología 6 4

Relaciones Internacionales 3 3

Masculino 134 69

Administración 8 3

Administración Hotelera 1 1

Arquitectura, Urbanismo y Territorio 2 2

Arte Culinario 2 0

Arte y Diseño Empresarial 3 2

Comunicaciones 7 6

Derecho 1 1

Economía 6 3

Economía y Finanzas 1 0

Economía y Negocios Internacionales 0 2

Educación Inicial 1 1

Ingeniería Agroindustrial y Agronegocios 3 1

Ingeniería Civil 15 2

Ingeniería Empresarial 13 8

Ingeniería Industrial y Comercial 12 6

Ingeniería Informática y de Sistemas 41 12

Ingeniería Logística y de Transporte 2 3

International Business - Negocios Internacionales 2 3

Marketing 10 5

Psicología 2 6

Relaciones Internacionales 2 2

Total general 252 124

51

Figura 9. Pregunta 8 - Correcto vs incorrecto por género

Fuente: Autoría propia

Respecto a la Tabla 13, se puede observar que, de los participantes del género femenino,

118 respondieron correctamente y 55 respondieron de manera incorrecta. Mientras que

en los de género masculino, 134 respondieron correctamente y 69 respondieron de

manera incorrecta. Asimismo, en la Tabla 13, se puede observar a que carrera pertenecen.

Por otra parte, el resumen gráfico por género de respuestas incorrectas y correctas se

puede visualizar en la Figura 9.

52

Pregunta 9

Tabla 14. Resultados - Pregunta 9

Fuente: Autoría propia

Etiquetas de fila Suma de Correcto Suma de Incorrecto

Femenino 150 23

Administración 2 1

Administración Hotelera 1 0

Arquitectura, Urbanismo y Territorio 7 0

Arte Culinario 2 0

Arte y Diseño Empresarial 1 1

Comunicaciones 8 0

Derecho 7 1

Economía 5 0

Economía y Finanzas 3 0

Educación Inicial 4 2

Ingeniería Agroindustrial y Agronegocios 1 0

Ingeniería Civil 7 3

Ingeniería Empresarial 18 3

Ingeniería en Industrias Alimentarias 2 0

Ingeniería Industrial y Comercial 18 1

Ingeniería Informática y de Sistemas 39 4

Ingeniería Logística y de Transporte 1 0

International Business - Negocios Internacionales 4 1

Marketing 10 0

Psicología 7 3

Relaciones Internacionales 3 3

Masculino 174 29

Administración 9 2

Administración Hotelera 2 0

Arquitectura, Urbanismo y Territorio 2 2

Arte Culinario 2 0

Arte y Diseño Empresarial 4 1

Comunicaciones 10 3

Derecho 2 0

Economía 7 2

Economía y Finanzas 0 1

Economía y Negocios Internacionales 0 2

Educación Inicial 1 1

Ingeniería Agroindustrial y Agronegocios 3 1

Ingeniería Civil 15 2

Ingeniería Empresarial 17 4

Ingeniería Industrial y Comercial 16 2

Ingeniería Informática y de Sistemas 50 3

Ingeniería Logística y de Transporte 4 1

International Business - Negocios Internacionales 5 0

Marketing 15 0

Psicología 6 2

Relaciones Internacionales 4 0

Total general 324 52

53

Figura 10. Pregunta 9 - Correcto vs incorrecto por género

Fuente: Autoría propia

En la Tabla 14, se puede observar que, de los participantes del género femenino, 150

respondieron correctamente y 23 respondieron de manera incorrecta. Mientras que en los

de género masculino, 174 respondieron correctamente y 29 respondieron de manera

incorrecta. Asimismo, en la Tabla 11, se puede observar a que carrera pertenecen. Por

otra parte, el resumen gráfico por género de respuestas incorrectas y correctas se puede

visualizar en la Figura 10.

54

Pregunta 10

Tabla 15. Resultados - Pregunta 10

Fuente: Autoría propia

Etiquetas de fila Suma de Correcto Suma de Incorrecto

Femenino 72 101

Administración 0 3

Administración Hotelera 0 1

Arquitectura, Urbanismo y Territorio 1 6

Arte Culinario 0 2

Arte y Diseño Empresarial 0 2

Comunicaciones 3 5

Derecho 2 6

Economía 0 5

Economía y Finanzas 2 1

Educación Inicial 0 6

Ingeniería Agroindustrial y Agronegocios 0 1

Ingeniería Civil 2 8

Ingeniería Empresarial 9 12

Ingeniería en Industrias Alimentarias 0 2

Ingeniería Industrial y Comercial 7 12

Ingeniería Informática y de Sistemas 35 8

Ingeniería Logística y de Transporte 0 1

International Business - Negocios Internacionales 2 3

Marketing 5 5

Psicología 1 9

Relaciones Internacionales 3 3

Masculino 92 111

Administración 7 4

Administración Hotelera 1 1

Arquitectura, Urbanismo y Territorio 1 3

Arte Culinario 0 2

Arte y Diseño Empresarial 2 3

Comunicaciones 1 12

Derecho 0 2

Economía 2 7

Economía y Finanzas 0 1

Economía y Negocios Internacionales 1 1

Educación Inicial 1 1

Ingeniería Agroindustrial y Agronegocios 0 4

Ingeniería Civil 4 13

Ingeniería Empresarial 8 13

Ingeniería Industrial y Comercial 7 11

Ingeniería Informática y de Sistemas 39 14

Ingeniería Logística y de Transporte 2 3

International Business - Negocios Internacionales 0 5

Marketing 11 4

Psicología 4 4

Relaciones Internacionales 1 3

Total general 164 212

55

Figura 11. Pregunta 10 - Correcto vs incorrecto por género

Fuente: Autoría propia

Se puede observar, en la Tabla 15, que, de los participantes del género femenino, 72

respondieron correctamente y 101 respondieron de manera incorrecta. Mientras que en

los de género masculino, 92 respondieron correctamente y 111 respondieron de manera

incorrecta. Asimismo, en la Tabla 15, se puede observar a que carrera pertenecen. Por

otra parte, el resumen gráfico por género de respuestas incorrectas y correctas se puede

visualizar en la Figura 11.

56

Pregunta 11

Tabla 16. Resultados - Pregunta 11

Fuente: Autoría propia

Etiquetas de fila Suma de Correcto Suma de Incorrecto

Femenino 91 82

Administración 1 2

Administración Hotelera 1 0

Arquitectura, Urbanismo y Territorio 3 4

Arte Culinario 1 1

Arte y Diseño Empresarial 1 1

Comunicaciones 3 5

Derecho 2 6

Economía 2 3

Economía y Finanzas 2 1

Educación Inicial 2 4

Ingeniería Agroindustrial y Agronegocios 0 1

Ingeniería Civil 7 3

Ingeniería Empresarial 11 10

Ingeniería en Industrias Alimentarias 2 0

Ingeniería Industrial y Comercial 10 9

Ingeniería Informática y de Sistemas 31 12

Ingeniería Logística y de Transporte 1 0