Control de acceso biométrico - Investigación |...

Transcript of Control de acceso biométrico - Investigación |...

Control de acceso biométricoPlan del Trabajo Final de la Carrera de Especialización en Sistemas Embebidos

Ing. Christian Yánez

Director: Esp. Ing. Ernesto Gigliotti

Junio 2018

Definición:• La biometría es la toma de medidas estandarizadas de los

seres vivos o de procesos biológicos.

• En un sistema de biometría típico, la persona se registra con el sistema cuando una o más de sus características físicas es obtenida, procesada e introducida en una base de datos.

• La utilización de la tecnología biométrica brinda no solo la posibilidad de implementar controles de acceso, su uso se expande a múltiples campos.

Esquema funcional:

Interfaz Gráfica

Monitoreo Remoto

Actuador Unidad Central

Sensor Biométrico

HTTP

HMI

TOUCH

USB

GPIO

Interesados:

Propósitos:

• Aplicar los conocimientos adquiridos durante la carrera

• Involucrarse con los procesos de diseño y construcción de sistemas Embebidos

• Desarrollar un prototipo base de identificación biométrica que a futuro sea implementado en sistemas de vigilancia puntuales.

Alcance:

• Implementación de una interfaz gráfica mediante una pantalla que incorpora la tecnología touch

• Manejo de un módulo lector óptico de huellas digitales• Incorporación del sistema de acceso alternativo

mediante la utilización de password• Accionamiento de una salida tipo relé como actuador

principal• Sistema de monitoreo remoto al cual el usuario

principal tendrá acceso.

Requerimientos:• El sistema tiene dos modos de operación, biométrico y password

• En modo password se permite el acceso del usuario mediante el ingreso y validación de una clave numérica de cuatro dígitos

• En modo biométrico se permite el acceso del usuario mediante la validación de su huella dactilar correspondiente al dedo índice de la mano derecha.

• El sistema permite a un usuario identificado como principal, modificar la base de datos

• El usuario identificado como principal tendrá la opción de acceder de forma remota a un registro de actividad

• El sistema implementará el modo de acceso permitido como la activación temporal de una salida de tipo relé

Diagrama AON

Diagrama de Gantt (1)

Diagrama de Gantt (2)

Diagrama de Gantt (3)

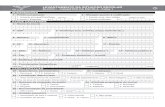

Gestión de riesgos:

Se tomarán medidas de mitigación en los riesgos cuyos números de RPN sean mayores a25

Gestión de la calidad.

• Entre las verificaciones más importantes están:• Presentación de diagramas esquemáticos• Selección de librerías y entornos de

implementaciones previas• Presentación de hojas de datos como

soporte• Entre las operaciones de validación más

importantes están:• Implementación de los modos de

operación• Validación correcta de claves y huellas• Funcionamiento del actuador final

únicamente bajo acceso permitido