Catlogo de Empresas y Soluciones de Seguridad TIC - Inteco

Transcript of Catlogo de Empresas y Soluciones de Seguridad TIC - Inteco

Instituto Nacionalde Tecnologías de la Comunicación

Catálogo 2010 – INTECO 1

Edición: octubre 2010 Nº de Empresas Catalogadas: 984 (142 Fabricantes, 28 Mayoristas, 29 Distribuidores, 331

Integradores, 451 Consultoras)

Nº de Soluciones Catalogadas: 2.104 (669 Productos, 1.435 Servicios)

La presente publicación pertenece al Instituto Nacional de Tecnologías de la Comunicación (INTECO) y está bajo una licencia

Reconocimiento-No comercial 2.5 España de Creative Commons, y por ello está permitido copiar, distribuir y comunicar públicamente

esta obra bajo las condiciones siguientes:

• Reconocimiento: el contenido de este informe se puede reproducir total o parcialmente por terceros, citando su procedencia y haciendo referencia expresa tanto a INTECO como a su sitio web: http://www.inteco.es/. Dicho reconocimiento no podrá en ningún caso sugerir que INTECO presenta apoyo a dicho tercero o apoya el uso que hace de su obra.

• Uso No Comercial: el material original y los trabajos derivados pueden ser distribuidos, copiados y exhibidos mientras su uso no tenga fines comerciales.

Al reutilizar o distribuir la obra, tiene que dejar bien claro los términos de la licencia de esta obra. Alguna de estas condiciones puede no

aplicarse si se obtiene el permiso de INTECO como titular de los derechos de autor. Nada en esta licencia menoscaba o restringe los

derechos morales de INTECO.

Texto completo de la licencia:

https://creativecommons.org/licenses/by-nc/2.5/es/

Instituto Nacionalde Tecnologías de la Comunicación

Copyright (C) 2008 INTECO. Reservados todos los derechos (reproducción, distribución, comunicación pública, de transformación, o cualesquiera otros reconocidos por la normativa vigente).

El presente documento cumple con las condiciones de accesibilidad del formato PDF (Portable Document Format). Se trata de un documento estructurado y etiquetado, provisto de alternativas a todo elemento no textual, marcado de idioma y orden de lectura adecuado. Para ampliar información sobre la construcción de documentos PDF accesibles puede consultar la guía disponible en la sección Accesibilidad > Formación > Manuales y Guías de la página http://www.inteco.es.

Catálogo 2010 - INTECO 2

Instituto Nacionalde Tecnologías de la Comunicación

ÍNDICE

1. PRÓLOGO 5

2. INTRODUCCIÓN 6

2.1. ¿Qué es INTECO? 6

2.2. Catálogo de Soluciones de Seguridad TIC 8

3. TAXONOMÍA 10

4. PRODUCTOS POR CATEGORÍA 13

4.1. Autenticación y certificación digital 13

4.2. Gestión y control de acceso e identidad 21

4.3. Anti-fraude 37

4.4. Anti-malware 42

4.5. Control de contenidos confidenciales 55

4.6. Cumplimiento legal y normativo 61

4.7. Sistemas y herramientas criptográficas 69

4.8. Contingencia y continuidad 74

4.9. Cortafuegos / VPN / IDS, IPS 84

4.10. Seguridad en movilidad 104

4.11. Control de tráfico de Red 109

4.12. Gestión de eventos 111

4.13. Auditoría técnica y forense 116

5. SERVICIOS POR CATEGORÍA 121

5.1. Cumplimiento con la legislación 121

5.2. Planificación e Implantación de Infraestructuras 161

5.3. Gestión de Incidentes 201

5.4. Formación 209

5.5. Externalización de servicios de Seguridad 231

5.6. Auditoría Técnica 257

5.7. Implantación y Certificación de Normativa 279

Catálogo 2010 – INTECO 3

Instituto Nacionalde Tecnologías de la Comunicación

5.8. Plan de contingencia y continuidad de negocio 315

6. LISTADO DE EMPRESAS 334

6.1. Fabricantes 334

6.2. Mayoristas 359

6.3. Distribuidores 364

6.4. Integradores 370

6.5. Consultoras de Negocio y Tecnológicas 426

7. ÍNDICE ALFABÉTICO DE PRODUCTOS 503

8. ÍNDICE ALFABÉTICO DE SERVICIOS 518

9. ÍNDICE ALFABÉTICO DE EMPRESAS 558

10. ÍNDICE ALFABÉTICO DE EMPRESAS POR PROVINCIAS 582

Catálogo 2010 – INTECO 4

Instituto Nacionalde Tecnologías de la Comunicación

PRÓLOGO

El Catálogo de Empresas y Soluciones de Seguridad TIC se ha orientado, desde sus inicios,

al objetivo de descubrir el mercado de la seguridad TIC a los diferentes sectores de

consumo empresariales (pymes, autónomos,…) e institucionales y a los usuarios finales, en

definitiva, de acercar oferta y demanda. Para alcanzar este objetivo se han recogido y

agrupado los diferentes actores de este sector y las distintas soluciones de seguridad que

ofrecen.

Este esfuerzo por clasificar los productos y servicios ha sido el motor para la elaboración de

la primera Taxonomía de Soluciones de Seguridad TIC, la cual, construida con la

colaboración del sector, constituye la espina dorsal del Catálogo, y un lenguaje común para

usuarios y proveedores de soluciones de seguridad.

El trabajo realizado durante los primeros años de vida de este catálogo ha hecho posible

recopilar un importante conocimiento del sector: su composición y su diversidad. También

así se han observado a lo largo del tiempo en este mercado movimientos de evolución e

innovación, sin los cuales no hubiera sido posible estar al día en un mercado tan dinámico.

El Catálogo es, desde sus comienzos, un servicio que INTECO ofrece a la industria de

seguridad TIC de nuestro país como referente que incentive su mejora y crecimiento. Con

esta nueva edición del catálogo se espera contribuir a que todos los agentes dispongan de

una herramienta común de trabajo que sirva para reforzar el papel de la industria española

de la seguridad TIC en todos los mercados, cada vez más globalizados.

Por otro lado, el Catálogo también trata de satisfacer la demanda de conocimiento del propio

sector sobre la tecnología empleada en un mercado caracterizado por cambios constantes y

dinámicos en el cual, tanto los perfiles de las amenazas, como la forma en la que son

afrontadas están en constante evolución.

Una de las claves para que el Catálogo siga siendo un elemento de referencia es su

actualización, que depende de dos factores: observar la demanda desde todos los puntos de

vista posibles, y contar con el compromiso de la industria para continuar alimentando el

Catálogo y haciendo del mismo una herramienta viva.

INTECO-CERT / Instituto Nacional de Tecnologías de la Comunicación, INTECO

Catálogo 2010 – INTECO 5

Instituto Nacionalde Tecnologías de la Comunicación

INTRODUCCIÓN

¿Qué es INTECO?

El Instituto Nacional de Tecnologías de la Comunicación, S.A. (INTECO), es una sociedad

estatal adscrita al Ministerio de Industria, Turismo y Comercio a través de la Secretaría de

Estado de Telecomunicaciones y para la Sociedad de la Información.

INTECO tiene la vocación de aportar valor e innovación a los ciudadanos, a las PYMES, a

las Administraciones Públicas y específicamente al sector de las tecnologías de la

información, a través del desarrollo de proyectos que contribuyan a reforzar la confianza en

los servicios de la Sociedad de la Información en nuestro país, promoviendo además una

línea de participación internacional.

En estos proyectos se persigue: transparencia, búsqueda de la excelencia, compromiso con

el servicio púbico y mantenimiento del espíritu innovador.

Para conseguir sus objetivos INTECO se fundamenta en unos pilares básicos:

• La dinamización del sector TIC, generando nuevos negocios y oportunidades para

clientes, proveedores y profesionales.

• La igualdad de oportunidades para todo el tejido empresarial español,

especialmente la PYME, actuando como suministro de último recurso en materia de

innovación TIC allá donde sea necesario.

• El soporte a los ciudadanos, que son la clave para que el desarrollo de las nuevas

tecnologías tenga un impacto social positivo.

Para ello, INTECO desarrolla sus objetivos en las siguientes líneas estratégicas:

• Confianza en los servicios de la Sociedad de la Información: servicios más

seguros, más accesibles y de mayor calidad, es decir, que protejan a los usuarios,

sin exclusión y con los adecuados niveles de servicio.

Catálogo 2010 – INTECO 6

Instituto Nacionalde Tecnologías de la Comunicación

• Desarrollo del negocio: mediante nuevos servicios y productos, tanto en el ámbito

nacional como en el internacional y la ampliación de la cartera de clientes a otros

Centros Directivos de la AGE y a otras Administraciones Públicas.

• Innovar y aportar valor como señas de identidad: con proyectos en los que la

creatividad tenga lugar, tanto en el planteamiento técnico como en la metodología de

implantación, y por supuesto en la consecución de un relevante impacto social.

El primer objetivo para impulsar la confianza en los servicios de la Sociedad de la

Información es promover la seguridad de los mismos con los siguientes criterios: apuesta por la PYME, seguridad de los menores y lucha contra el fraude electrónico.

En esta línea de actuación, INTECO desde el año 2007 ha desarrollado el Catálogo que da

cabida a todos los actores del mercado de la seguridad: fabricantes, mayoristas,

integradores, distribuidores y consultoras, así como su oferta de productos y servicios. El

Catálogo es el instrumento para promover el uso de las distintas soluciones de seguridad en

la PYME española y elevar la cultura de seguridad de la misma. Este Catálogo cumple

además las siguientes funciones:

• Potencia el uso de las tecnologías y servicios de seguridad de la información entre

las PYMES españolas, autónomos y usuarios individuales.

• Impulsa a la visibilidad nacional e internacional de la tecnología española de

seguridad de la información.

• Sirve para detectar nichos de mercado que puedan ser cubiertos por la industria de

seguridad de la información.

Con esta relación de empresas y soluciones se persigue un doble propósito: por una parte,

que las compañías españolas dispongan de una herramienta de referencia sobre los

productos y servicios de seguridad TIC existentes en el mercado español; y por otro lado,

se trata de un escaparate del sector de la seguridad de las Tecnologías de la Información y

la Comunicación en España, en el cual tienen cabida todas las empresas que deseen

aparecer en él.

Catálogo 2010 – INTECO 7

Instituto Nacionalde Tecnologías de la Comunicación

Catálogo de Soluciones de Seguridad TIC

El Catálogo concentra a las empresas proveedoras de soluciones de seguridad TIC y a las

empresas que forman su canal de distribución, pero además, también recoge una buena

parte de las soluciones que ofrecen. En este sentido, el crecimiento que ha experimentado

el Catálogo desde sus inicios ha sido constante, hasta alcanzar una masa crítica que

estimamos es representativa del mercado de la seguridad en España.

Este mercado está en continuo cambio y ha sufrido en los últimos años una incesante

transformación, con fusiones y adquisiciones, disoluciones y formaciones de nuevas

empresas. Sin embargo el Catálogo en la web tiene cierta inercia a la hora de trasladar

estos movimientos. Debido a ello, la edición que presentamos, no tiene sólo por objetivo,

como en pasadas ediciones, recoger el mayor número de empresas y soluciones del

mercado, sino que además intenta trasladar esta transformación. Para ello, en esta edición,

se ha realizado un importante esfuerzo de revisión y actualización de la información

recogida en el Catálogo. Este esfuerzo verá pronto su reflejo en el Catálogo en la web.

A pesar de que en esta adaptación se han realizado cambios importantes, se observa que el

Catálogo continúa creciendo, tanto en el número de empresas como en el de soluciones de

seguridad.

Como en anteriores ediciones, a continuación presentamos un resumen estadístico de este

Catálogo 2010, cuyos datos, esperamos sirvan como resumen o instantánea de al menos

un parte del mercado de la seguridad en España.

En la presente edición se han catalogado las siguientes soluciones:

Tipo Total Soluciones

Productos 669

Servicios 1.435

Total 2.104

Catálogo 2010 – INTECO 8

Instituto Nacionalde Tecnologías de la Comunicación

Categorías de Productos Total solución

Autenticación y certificación digital 50

Gestión y control de acceso e identidad 109

Anti-fraude 30

Anti-malware 84

Control de contenidos confidenciales 34

Cumplimiento legal y normativo 45

Sistemas y herramientas Criptográficas 26

Contingencia y continuidad 62

Cortafuegos / VPN / IDS, IPS 133

Seguridad en movilidad 30

Control de tráfico de Red 6

Gestión de eventos 31

Auditoría técnica y forense 29

Total 669

Categorías de Servicios Total solución

Cumplimiento con la legislación 272

Planificación e Implantación de infraestructuras 272

Gestión de incidentes 47

Formación 146

Externalización de Servicios de Seguridad 174

Auditoría Técnica 147

Implantación y Certificación de Normativa 247

Plan de contingencia y continuidad del negocio 130

Total 1.435

En la presente edición se han catalogado las siguientes empresas:

Tipo Proveedor Total empresas

Fabricantes 142

Mayoristas 28

Integradores 331

Distribuidores 29

Consultores 451

Total 984

Catálogo 2010 – INTECO 9

Instituto Nacionalde Tecnologías de la Comunicación

TAXONOMÍA

La Taxonomía está unida al Catálogo ya que en esta se establecen los principios y criterios

de clasificación para las soluciones de seguridad TIC que hay actualmente en el mercado.

Pero además, la Taxonomía es un medio para llevar a cabo una normalización sobre los

conceptos y términos usados en torno a la seguridad TIC, generalmente orientados a la

oferta y con un fuerte trasfondo técnico, y no a la demanda, lo que dificulta el acercamiento

del usuario final al mercado de la seguridad.

Es por ello que la Taxonomía, además de ofrecer una clasificación, también proporciona una

descripción de las distintas categorías de productos y servicios con un lenguaje adecuado

tanto a la oferta como a la demanda, que permite acercar estos conceptos tanto al gran

público, como a las empresas o los propios profesionales del sector TIC, que gracias a la

Taxonomía, disponen de una herramienta práctica y didáctica, que les proporciona un

vehículo para ofrecer las distintas soluciones de seguridad existentes en el mercado de una

forma comprensible por al usuario final.

Desde la elaboración de la primera Taxonomía hasta la actual, ha sido necesario realizar un

importante trabajo de análisis y evaluación de la información obtenida a través del uso del

Catálogo. La primera versión de la Taxonomía incorporaba un número alto de categorías de

productos y servicios de seguridad, que posteriormente han evolucionado fusionándose y

reorganizándose para reducir su número, quedando un total de 13 categorías de productos y

8 categorías de servicios.

Pero además de reducir el número de categorías, también se llevo a cabo un importante

trabajo de ajuste y normalización de las propias categorías, procediendo a una reordenación

de las mismas y una adecuación para conseguir una Taxonomía más consistente, flexible y

duradera, de forma que pudiera adaptarse a los continuos cambios y avances que producen

en el mercado de la seguridad.

Finalmente, se introdujo el concepto de ámbito de aplicación, que permite añadir una nueva

dimensión a la Taxonomía, al establecer desde el punto de vista de la implantación el

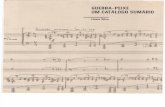

contexto de aplicación de las diversas categorías. En el diagrama que se muestra a

continuación, podemos ver un resumen de la Taxonomía actual.

Catálogo 2010 – INTECO 10

Instituto Nacionalde Tecnologías de la Comunicación

PRODUCTOS POR CATEGORÍA

En las páginas siguientes se relacionan alfabéticamente los productos de cada una de las

categorías de la taxonomía.

Autenticación y certificación digital

Son productos definidos en torno a los certificados digitales para aportar mayor seguridad a

procesos, aplicaciones y sistemas que los utilizan. Estos productos permiten aplicar los

certificados digitales en distintos escenarios y situaciones.

Los certificados digitales se usan también en tarjetas inteligentes, o smart cards, en las

cuales se pueden almacenar, y por tanto en esta categoría se recogen los productos

relacionados con dispositivos lectores de este tipo de tarjetas. El DNI electrónico, o DNIe, es

un ejemplo de tarjeta inteligente que incluye certificados digitales para autenticación y firma.

Así mismo, se incluyen en esta categoría todo tipo de productos que permiten la creación y

emisión de certificados digitales.

Producto:

Atril 4.0 DC

Proveedor:

INVESTIGACIÓN Y PROGRAMAS

Descripción: Un software de digitalización, homologado por la Agencia Tributaria Española (AEAT), para transformar las facturas físicas y los documentos sustitutivos en imágenes de las mismas con pleno valor fiscal y tributario. Con Atril® 4.0 DC se podrán digitalizar facturas y otros documentos tributarios, y conservar las imágenes olvidándose, para siempre, de los documentos originales en papel.

Producto:

Cardisk

Proveedor:

INTELLIGENT DATA

Descripción: Cardisk es un sistema gestor de tarjeta inteligente, con microprocesador y software propios. Dentro del sector financiero, conviene destacar la capacidad de Cardisk para gestionar hasta cuatro módulos SAM diferentes, controlando transacciones monetarias o informáticas con absoluta seguridad.

Producto:

Clicksign

Proveedor:

ISIGMA ASESORÍA TECNOLÓGICA

Descripción: Clicksign es una aplicación de firma electrónica de escritorio, que podrá utilizar en diversas aplicaciones sin necesidad de integraciones ni desarrollos adicionales. Puede utilizarse en dos modos de firma: Manual y Automático.

Catálogo 2010 – INTECO 13

Instituto Nacionalde Tecnologías de la Comunicación

Producto:

CryptoSec OpenKey

Proveedor:

REALSEC

Descripción: Familia de productos PKI en formato Appliance de altas prestaciones basada en hardware criptográfico, que cubre todos los aspectos relacionados con los certificados digitales: emisión, revocación y comprobación de validez.

Producto:

CryptoSign Server

Proveedor:

REALSEC

Descripción: Servidor criptográfico para servicios de firma electrónica de documentos, compatible con cualquier sistema operativo y lenguaje de programación.

Producto:

CryptoSign‐Mail

Proveedor:

REALSEC

Descripción: Servidor criptográfico para servicios de firma de correo electrónico. Se puede emplear sobre cualquier cliente de correo electrónico: Microsoft Outlook, Lotus Notes, Thunderbird, etc.

Producto:

CryptoSIM

Proveedor:

BIT4ID IBÉRICA

Descripción: Token criptográfico certificado como Dispositivo Seguro de Creación de Firma (CWA14169). Destinado a la firma electrónica reconocida, autenticación e identificación lógica. Permite una integración simple con sistemas operativos Windows, MAC OS X y Linux.

Producto:

Digital Online Signer

Proveedor:

VANIOS

Descripción: DOS es una solución que permite almacenar los certificados de los usuarios de una organización en un repositorio seguro centralizado, y utilizarlos del mismo modo que si los tuvieran en una tarjeta o un token. La solución presenta grandes ventajas para las organizaciones, ya que se eliminan las pérdidas y los robos, aumentando la seguridad y reduciendo los costes administrativos.

Producto:

DNIe Toolbox

Proveedor:

SMARTACCESS

Descripción: Interesante y útil conjunto de herramientas diseñadas para el DNIe español. Incluye herramientas para la lectura automatizada de los datos básicos del DNIe sin necesidad de teclear el PIN del usuario y su envío a aplicaciones, la verificación de la caducidad de los certificados y el aviso al usuario, el bloqueo preventivo de las ventanas del PIN del DNIe.

Producto:

EXPRESS CARD 4321

Proveedor:

C3PO

Descripción: Lector y grabador de tarjeta chip integrado en la bahía Express Card de los ordenadores portátiles. Instalación en modo Plug and Play para Windows. Diseño de reducidas dimensiones y poco peso que facilita su portabilidad. Diseñado especialmente para su utilización en entornos de certificación con firma digital. Compatible con Windows 7 y anteriores, Linux y Mac OS.

Catálogo 2010 – INTECO 14

Instituto Nacionalde Tecnologías de la Comunicación

Producto:

Extended Validation SSL (EV SSL)

Proveedor:

NOTARLINE

Descripción: Los certificados de servidor EV SSL, son un nuevo tipo de certificado SSL que mejoran la seguridad de su sitio Web, gracias a que durante el proceso de registro de la organización solicitante del certificado, se realizan comprobaciones más exhaustivas respecto a la identidad real de la organización en comparación con las que se realizan para la obtención de certificados SSL estándares.

Producto:

H3P

Proveedor:

REALSEC

Descripción: Herramienta que permite la generación de ficheros para la personalización de tarjetas chip de crédito / débito (las correspondientes al ámbito Visa MasterCard y las tarjetas de monedero electrónico). Este producto permite la generación de tarjetas multiplicación.

Producto:

INFRAESTRUCTURA PKI

Proveedor:

DIGI SIGN

Descripción: Todo tipo de servicios basados en Firma Digital.

Producto:

ISM enterprise

Proveedor:

ISIGMA ASESORÍA TECNOLÓGICA

Descripción: Incluya las funciones de producción y verificación de firmas electrónicas en sus sistemas de gestión sin necesidad de sustituirlos. ERP's y CRM's genéricos, sistemas de expedientes electrónicos, gestión de administraciones públicas, aseguradoras o agencias de viajes son algunos ejemplos.

Producto:

KBR36

Proveedor:

C3PO

Descripción: El KBR36 es un teclado para PC que dispone de un lector/grabador de tarjeta chip integrado. Dispone de grabado de las teclas en tecnología láser. Diseñado para su utilización en entornos de certificación y firma electrónica.

Producto

KeyDrive

Proveedor:

INTELLIGENT DATA

Descripción: El dispositivo KeyDrive es un stick USB para almacenamiento de certificados digitales y capacidad de generación de claves mediante algoritmos de clave pública y empleo de técnicas biométricas.

Producto:

Lector biométrico AET63

Proveedor:

BIT4ID IBÉRICA

Descripción: Combina el sensor de huella digital con un lector de tarjeta inteligente, utilizando la tecnología Active Capacitive Sensing. El BioTRUSTKey permite el MATCH ON DEVICE, usando de tarjetas inteligentes e incrementa la seguridad y eficiencia en el acceso a redes, comercio electrónico, operaciones bancarias en red y transacciones.

Catálogo 2010 – INTECO 15

Instituto Nacionalde Tecnologías de la Comunicación

Producto:

LTC31 USB

Proveedor:

C3PO

Descripción: El LTC31 USB es un lector/grabador externo de tarjeta chip que va conectado al PC. Su diseño en PVC es ligero y de tamaño reducido con una base plana que facilitan su portabilidad. Dispone de dos leds señalizadores (verde y rojo).

Producto:

LTC32 TCP/IP

Proveedor:

C3PO

Descripción: Dispositivo lector y grabador de tarjeta chip con conectividad Ethernet TCP/IP a modo de servidor. Conforme a los siguientes estándares: ISO 7816 para tarjetas chip, CSP (Cryptographic Service Provider) y API PKCS#11, Especificaciones EMV Nivel 1, Interface CCID con la aplicación cliente,

Producto:

LTC32 USB

Proveedor:

C3PO

Descripción: LTC32 USB es un lector/grabador interno de tarjeta chip que va conectado al PC. Producto de alta robustez tanto por su carcasa de aluminio como por el sistema de contacto por aterrizaje de la tarjeta. Está diseñado especialmente para la utilización en entornos de certificación y firma electrónica.

Producto:

LTC36 externo

Proveedor:

C3PO

Descripción: El lector LTC36 es la versión profesional de los lectores de C3PO. Permite la comunicación con la mayoría de las tarjetas chip existentes actualmente en el mercado, como el DNI electrónico, Tarjeta criptográfica CERES‐WG10 de FNMT‐RCM, tarjetas GSM...

Producto:

LTC36 interno

Proveedor:

C3PO

Descripción: Dispositivo lector y grabador de tarjeta chip conectado a PC por puerto USB en formato bahía 3"1/2. Conforme los estándares ISO 7816 para tarjetas chip, PS/SC (Personal Computer / Smart Card, CSP (Cryptographic Service Provider y APOI PKCS#11. Especificaciones EMV nivel 1. USB CCID.

Producto:

miniLECTOR

Proveedor:

BIT4ID IBÉRICA

Descripción: La familia de productos miniLECTOR, son lectores grabadores de tarjeta inteligente, destinados al uso del DNI electrónico y de cualquier tarjeta inteligente/criptográfica del mercado. Permiten una integración simple y completa en cualquier ordenador con sistemas operativos Windows, Mac OS X y Linux. Se ofrece la posibilidad a grandes cuentas de personalizar los lectores y su embalaje.

Producto:

MLT2

Proveedor:

C3PO

Descripción: Módulo lector/grabador de tarjetas chip compacto de bajo coste y altas prestaciones. Especialmente diseñado para facilitar a las ingenierías la utilización de tarjetas chip en sus desarrollos, sin la necesidad de preocuparse de la comunicación con la tarjeta. El MLT‐2 es reprogramable pudiéndose adaptar a las necesidades de la mayoría de aplicaciones.

Catálogo 2010 – INTECO 16

Instituto Nacionalde Tecnologías de la Comunicación

Producto:

MLT36

Proveedor:

C3PO

Descripción: El MLT36 es un módulo lector/grabador de tarjeta chip compacto y de bajo coste que permite ser integrado en cualquier teclado o equipo compacto. Especialmente diseñado para facilitar a las ingenierías la utilización del DNI electrónico o de tarjetas chip en sus desarrollos. Dispone de un led bicolor (verde y rojo). Diseñado para su utilización en entornos de certificación y firma electrónica.

Producto:

Offinvoice

Proveedor:

ALBALIA INTERACTIVA

Descripción: Albalia Interactiva, desarrollador de OffInvoice ofrece la posibilidad de personalizar esta magnífica herramienta que permite de forma cómoda y ágil, firmar y gestionar tus facturas electrónicas, adaptándola plenamente a las necesidades del cliente.

Producto:

PASS

Proveedor:

NOTARLINE

Descripción: Notarline ofrece un servicio de autenticación de usuarios. Mediante PASS los usuarios disponen de una herramienta universal de autenticación que va desde el simple nombre de usuario / contraseña, el teléfono móvil, la tarjeta inteligente como el DNI‐electrónico, o los tokens USB con contraseñas de un solo uso.

Producto:

PCMCIA 4040

Proveedor:

C3PO

Descripción: El lector PCMCIA 4040 es un lector/grabador de tarjeta chip que se integra completamente en la bahía PCMCIA de los ordenadores portátiles. Diseño de reducidas dimensiones y poco peso que facilita su portabilidad.

Producto:

PortaSigma.com

Proveedor:

ISIGMA ASESORÍA TECNOLÓGICA

Descripción: PortaSigma es una aplicación web que pensada para habilitar a sus clientes un sistema de firma electrónica de documentos. Tan solo tiene que registrarse y probarlo gratis. Suba un documento PDF y decida quién quiere que se lo firme. Tan solo tendrá que informar del DNI y del correo electrónico de los firmantes.

Producto:

PRINT MANAGER

Proveedor:

ACOTEC SMARTCARDS SOLUTIONS

Descripción: Print Manager es un paquete software capaz de gestionar y controlar de forma automática el uso de impresoras en salas de informática. Print Manager permite el uso del monedero electrónico (4B, VisaCash, Euro6000) como medio de pago para las impresiones. El sistema permite controlar cualquier cola de impresión que se integre en sistemas operativos Windows NT 4.0 o Windows 2000.

Producto:

RSA Digital Certificate Solutions

Proveedor:

RSA, DIVISIÓN DE SEGURIDAD DE EMC

Descripción: Solución completa de Certificados Digitales multiplataforma, altamente segura (certificación EAL4+), de gran escalabilidad (certificada independientemente hasta 8M de usuarios con un sólo servidor). Incluye Autoridad de Certificación, de Registro, de Validación, de custodia de claves privadas, y la posibilidad del firmado del certificado raíz de los clientes para que sea reconocido por terceros.

Catálogo 2010 – INTECO 17

Instituto Nacionalde Tecnologías de la Comunicación

Producto:

SC‐1 Smart Card Token

Proveedor:

LIME TECHNOLOGY

Descripción: El Token SC‐1 Smart Card es la implementación software del token hardware RB‐1 instalado en una Smart Card Java de 64K. Es la solución multifunción ideal para organizaciones que quieran las ventajas de los tokens hardware, la facilidad de integración de los tokens software, y la seguridad añadida de la Identificación por Foto y el acceso por proximidad.

Producto:

Secuware Virtual System (SVS)

Proveedor:

SECUWARE

Descripción: Desarrollo de máquinas virtuales totalmente seguras que se encuentran dentro de una “burbuja” protectora aislándolas de la máquina host. Conseguimos de esta manera que ningún malware o troyano interfiera en las actividades, en la información, gestionada por estas máquinas virtuales blindadas creando canales de comunicación on line totalmente seguros

Producto:

SERES e‐FACTURA

Proveedor:

SERES

Descripción: SERES e‐FACTURA, en su modalidad online, es un servicio ASP que permite el intercambio de facturas electrónicas entre empresas y sus socios de negocios (clientes y/o proveedores) en un entorno virtual, reemplazando la factura tradicional en papel por una factura telemática trasmitida de forma electrónica a través de Internet.

Producto:

SERVICASH MONEDERO 4B

Proveedor:

ACOTEC SMARTCARDS SOLUTIONS

Descripción: ServiCASH ofrece una solución centralizada para la colecta de las transacciones realizadas con monedero electrónico. Todos los pagos quedan almacenados en un servidor central encargado de las operaciones de seguridad. ServiCASH soporta varios sistemas monedero, como Sistema 4B, VisaCASH y Euro6000. ServiCASH convierte cualquier dispositivo con un lector de tarjeta inteligente en un TPV virtual.

Producto:

SIAVal

Proveedor:

SISTEMAS INFORMÁTICOS ABIERTOS

Descripción: La familia SIAVAL (PKI, Crypto, Custodia, MultiVal y Portafirmas) permite el despliegue de proyectos de Administración Electrónica. La Plataforma de Administración Electrónica es una solución modular que permite abordar los aspectos fundamentales de Seguridad. Posibilidad de utilizar distintos mecanismos de autenticación, entre ellos el DNIe y comprobar su validez, la autenticidad de Documentos y transacciones.

Producto:

Sistema de Firma y Certificación electrónica

Proveedor:

INFORMATING

Descripción: Nuestra empresa distribuye los productos de la marca SPAI, la cual pertenece a la unidad de negocio de AGRESSO SPAIN, que cuenta con más de 20 años de estrecha y consolidada colaboración con la Administración Local.

Producto:

Smartcard

Proveedor:

FLYTECH

Descripción: Flytech distribuye productos de Smartcard

Catálogo 2010 – INTECO 18

Instituto Nacionalde Tecnologías de la Comunicación

Producto:

SmartUP network appliance

Proveedor:

BIT4ID IBÉRICA

Descripción: SmartSEC es el dispositivo plug&play all‐in‐one fácil y rápido de instalar. Con SmartSEC, es posible implementar en unos instantes un sistema de logon, acceso web y gestión automática de las contraseñas con tarjeta criptográfica. Firma electrónica reconocida de documentos PDF y XAdES realizada en Dispositivo Seguro de Creación de Firma según certificación EAL4+ CWA 14169.

Producto:

Tarjeta Criptográfica

Proveedor:

C3PO

Descripción: Tarjeta criptográfica con sistema de almacenamiento de certificados, sistema de alta seguridad y criptografía asimétrica (RSA). Permite el almacenamiento y uso de claves de hasta 2.176 bits. Generación y verificación de firmas digitales RSA. Almacenamiento y gestión de certificados digitales X.509v3. Correo seguro: cifrado y/o firma, descifrado y verificación. Conexión segura cliente‐servidor. Windows logon

Producto:

Tarjeta criptográfica Touch&Sign2048

Proveedor:

BIT4ID IBÉRICA

Descripción: La tarjeta Touch&Sign2048 ha sido diseñada para infraestructuras de clave pública (PKI) para la firma electrónica. La memoria del chip de 64KB, permite almacenar una elevada cantidad de información (fotos, datos biométricos, etc.) y claves privadas (certificados). Ofrece RSA, con claves de hasta 2048 bits como algoritmo de clave pública, SHA‐1 para el hashing y AES‐128 para el cifrado simétrico.

Producto:

Tarjetas Inteligentes

Proveedor:

APPLUS+ LGAI

Descripción: Banca, Identificación, Móviles, Salud.

Producto:

Teclado con lector de Smart Card

Proveedor:

FLYTECH

Descripción: Teclado con lector de Smart Card integrado que permite la lectura del DNI electrónico, tarjetas FNMT y CERES.

Producto:

Token Key4

Proveedor:

BIT4ID IBÉRICA

Descripción: Key4 es la llave USB segura certificada como Dispositivo Seguro de Creación de Firma (CWA14169) y diseñada para ser el instrumento ideal para la gestión completa de la identidad digital. Fácil de usar, portátil y es capaz de funcionar sin la instalación de ningún driver y/o aplicación en el ordenador.

Producto:

TRITON

Proveedor:

ACOTEC SMARTCARDS SOLUTIONS

Descripción: Tritón es un paquete software desarrollado por ACOTEC capaz de gestionar de forma segura el acceso a ordenadores mediante el uso de tarjeta inteligente. Está constituido por tres módulos: Tritón 3.0 Cliente. Triton 3.0 Server. Triton 3.0 Manager. Esto da lugar pues a tres tipos de licencias: Distribución Básica (Cliente), Media (Cliente + Server) y Completa (Cliente + Server + Manager).

Catálogo 2010 – INTECO 19

Instituto Nacionalde Tecnologías de la Comunicación

Producto:

TrustedX

Proveedor:

SAFELAYER SECURE COMMUNICATIONS

Descripción: TrustedX es una plataforma de servicios web que resuelve los problemas de seguridad y confianza en el intercambio de documentos e información entre los procesos de negocio, aportando autenticación, autorización, firma electrónica y protección de datos.

Producto:

TrustID OCSP Client

Proveedor:

SMARTACCESS

Descripción: Extiende el Sistema Operativo Windows y sus aplicaciones agregando la capacidad de verificar el estado de revocación de certificados digitales x509 mediante el protocolo OCSP. Compatible con el estándar RFC2560. Funciona con aplicaciones compatibles con CryptoAPI (Office, Outlook, Internet Explorer, etc.). Disponibles versiones de puesto cliente y para servidor.

Producto:

TrustID Revoke Server

Proveedor:

SMARTACCESS

Descripción: TrustID Revoke Server es un servidor extensible y escalable que proporciona características de rendimiento y alta disponibilidad a las aplicaciones PKI de firma electrónica, cifrado y autenticación con smart cards en las operaciones de verificación del estado de revocación de los certificados digitales empleados.

Producto:

Viafirma

Proveedor:

VIAFIRMA

Descripción: Los servicios que ofrece Viafirma son, Autenticación digital con certificados digitales de cualquier entidad de certificación, incluyendo DNI‐e. Verificación de certificados caducados y revocados. Firma digital en distintas modalidades; Soporte de firma electrónica en formato Factura‐e; Custodia y verificación de los documentos firmados. Generación de identificadores de firma y justificantes gráficos.

Producto:

VISOR TI

Proveedor:

ACOTEC SMARTCARDS SOLUTIONS

Descripción: Visor‐TI. Lectura/escritura de la tarjeta inteligente. Esta aplicación permite la lectura de los campos de los ficheros almacenados en la tarjeta. Asimismo, permite la modificación de aquellos campos protegidos en escritura. La protección de los ficheros en escritura puede ser a través de clave maestra, mediante el PIN del usuario o por SAM (portaclaves).

Catálogo 2010 – INTECO 20

Instituto Nacionalde Tecnologías de la Comunicación

Gestión y control de acceso e identidad

Son productos destinados a dotar a las empresas y organizaciones de mecanismos que

permitan: gestionar usuarios y sus datos de identificación; asociar roles, perfiles y políticas

de seguridad; y controlar el acceso a los recursos. Suelen ser integrados con mecanismos

de autenticación que posibilitan el control de acceso lógico de los usuarios en los sistemas

informáticos.

Producto:

NAC Appliance 4.0

Proveedor:

CISCO SYSTEMS

Descripción: Este producto está diseñado para proteger a las empresas ante riesgos de seguridad de información provocados por usuarios o dispositivos que no cumplan las políticas de seguridad corporativas. El dispositivo NAC responde al acceso a la red en todos los segmentos de la red de una empresa: alámbricos, inalámbricos y remotos; cubriendo todos los puntos de acceso a la red.

Producto:

Aladdin eToken

Proveedor:

SAFENET (ALADDIN)

Descripción: eToken es un dispositivo smartcard por puerto USB, totalmente portátil y fácil de utilizar.

Producto:

Auditoría Interna

Proveedor:

A2SECURE

Descripción: Un importante número de ataques con éxito son producidos desde el interior de la propia empresa. Esta circunstancia hace que desde cualquier equipo de la empresa o conectando un equipo a un puerto ethernet de la empresa las posibilidades de realizar un ataque con éxito sean superiores a las de realizarlos desde el exterior.

Producto:

Authentication Services

Proveedor:

QUEST SOFTWARE

Descripción: Permite a los sistemas Unix, Linux y Mac utilizar la herramienta de acceso, autentificación y autorización ya utilizada para los recursos de Windows (Directorio Activo) y aplicar las capacidades del AD, incluidas las Políticas de Grupo, en sistemas Unix/Linux.

Producto:

AVANTCONTROL

Proveedor:

DOMINION TECNOLOGÍAS

Descripción: Solución de Gestión de Presencia y Accesos Físicos

Catálogo 2010 – INTECO 21

Instituto Nacionalde Tecnologías de la Comunicación

Producto:

Bit9 Parity

Proveedor:

IREO MAYORISTA EN ITSM Y SEGURIDAD

Descripción: Bit9 Parity es ampliamente reconocido como la solución líder del mercado en Control de Aplicaciones. Su tecnología permite identificar, auditar y controlar el uso de aplicaciones en PCs y servidores Windows.

Producto:

BlackShield ID

Proveedor:

LIME TECHNOLOGY

Descripción: BlackShield ID es una Aplicación basada en Servicio Web para la Autenticación reforzada y la Gestión y Provisión de Tokens que, en combinación con los Tokens hardware, software y bajo demanda de CRYPTOCard, permiten a las empresas una efectiva y eficiente protección ante ingresos no autorizados como resultado de la reutilización, robo o compartición de contraseñas estáticas.

Producto:

CA DLP

Proveedor:

CA Technologies

Descripción: Prevención de fuga de información Esta solución ayuda a prevenir y dar respuesta a las amenazas de pérdida de datos o el mal uso de ellos en toda la empresa. Se centra en la identidad del usuario y puede aplicar dinámicamente las políticas a la actividad del usuario final en función de su rol dentro de la organización para una gestión de identidades y accesos que tenga en cuenta el contenido

Producto:

CA Identity Manager

Proveedor:

CA Technologies

Descripción: Control total sobre los derechos de acceso Este producto garantiza que los usuarios que se incorporan, o bien abandonan o dejan de tratar con una organización, tengan los derechos de acceso adecuados (o se eliminan los que tienen) y necesarios para interactuar con los sistemas TI de la compañía.

Producto:

CA Role & Compliance Manager

Proveedor:

CA Technologies

Descripción: Gestión de privilegios avanzada Se trata de un producto de seguridad que evita que los usuarios obtengan privilegios que estén en conflicto y ayuda a identificar los casos en los que existen accesos inapropiados para mejorar la seguridad y poner remedio a esos riesgos.

Producto:

CD‐1 Credit Card Token

Proveedor:

LIME TECHNOLOGY

Descripción: CD‐1 Credit Card Token es un nuevo e innovador dispositivo que responde a todos los requerimientos de seguridad en una solución del tamaño de una tarjeta de crédito. Unifica las tecnologías de tarjetas de pago como cintas magnéticas y chips con las capacidades de detección de proximidad y, más importante aún, la tecnología líder de autenticación de dos factores de CRYPTOCard.

Producto:

Citrix Password Manager

Proveedor:

CITRIX SYSTEMS

Descripción: Citrix® Password Manager™ aumenta la seguridad de aplicación para todas las aplicaciones, ya sean ofrecidas de forma centralizada o usadas en el escritorio. Ahora las organizaciones pueden centralizar la gestión de contraseñas con informática para un mayor control, mientras que los usuarios experimentan los beneficios de productividad de un acceso rápido y automático a la Web.

Catálogo 2010 – INTECO 22

Instituto Nacionalde Tecnologías de la Comunicación

Producto:

CS‐Access

Proveedor:

SPEC

Descripción: El software CS‐Access 100% Web con un innovador interfaz gráfico multiventana permite una ágil configuración y perfecta monitorización gráfica de los accesos de las PYMES en Tiempo Real: Asigna permisos de acceso de forma individual o colectiva, según franjas horarias, zonas y/o lectores; Seguimiento de personas; Monitorización de resultados...

Producto:

CS‐Time

Proveedor:

SPEC

Descripción: Diseñada especialmente para la PYME, CS‐Time es una potente herramienta de supervisión, seguimiento y control de los empleados, 100% Web y en Tiempo Real. Entre otras muchas funciones CS‐Time permite: Altas de empleados; Incidencias/motivos de ausencia ; Control de jornadas; Calendario; Cálculos y resultados; Explotación de resultados; Presencia en tiempo real.

Producto:

DCS‐2120

Proveedor:

D‐LINK IBERIA

Descripción: Cámara IP Inalámbrica 54Mbps con soporte 3G

Producto:

DCS‐3110

Proveedor:

D‐LINK IBERIA

Descripción: Cámara IP de alta resolución diurna y nocturna con soporte PoE y 3G

Producto:

DCS‐3415

Proveedor:

D‐LINK IBERIA

Descripción: Cámara IP con Sensor CCD, Zoom 18x así como soporte PoE y 3G. Dispone de conector RS‐485 para conexión PTZ

Producto:

DCS‐3420

Proveedor:

D‐LINK IBERIA

Descripción: Cámara IP inalámbrica 54Mbps con 0,5 lux de sensibilidad lumínica e integrable en CCTV

Producto:

DCS‐5220

Proveedor:

D‐LINK IBERIA

Descripción: Cámara IP Inalámbrica 54Mbps con PAN y TILT motorizados, soporte 3G y Zoom Digital 4x

Catálogo 2010 – INTECO 23

Instituto Nacionalde Tecnologías de la Comunicación

Producto:

DCS‐60

Proveedor:

D‐LINK IBERIA

Descripción: Carcasa exterior para Cámara IP DCS‐3420 y DCS‐3410. Certificado IP44. Ventilador y Calefactor Integrados

Producto:

DCS‐6110

Proveedor:

D‐LINK IBERIA

Descripción: Cámara IP Domo con gran sensibilidad y soporte PoE y 3G. Integra cliente samba para NAS

Producto:

DCS‐70

Proveedor:

D‐LINK IBERIA

Descripción: Carcasa exterior para cámara DCS‐5220. Certificado IP66. Ventilador y Calefector integrado.

Producto:

DCS‐910

Proveedor:

D‐LINK IBERIA

Descripción: Cámara IP Fast Ethernet 10/100

Producto:

Digital Persona Pro y ProKios

Proveedor:

VANIOS

Descripción: Lector de huella digital para entornos empresariales y hospitales

Producto:

EIKON

Proveedor:

C3PO

Descripción: Los lectores de huella dactilar USB, son un sistema de autenticación biométrica. Sus principales ventajas son: ‐ Sustitución del password por la huella para acceso a zonas restringidas en internet (ej.: Hotmail, Gmail, Messenger, banca online, etc.) ‐ Permite sustituir el password de acceso a Windows por la huella.

Producto:

Enterasys Matrix Switches

Proveedor:

ENTERASYS NETWORKS

Descripción: Los swicthes de Enterasys Secure Networks satisfacen los requisitos más exigentes a nivel de conectividad pero son también capaces de elevar el modelo más allá de equipos orientados a facilitar el acceso a la red, entrando directamente en el campo de la seguridad. Las conmutadores Enterasys permiten aplicar diferentes políticas de seguridad a los equipos y usuarios que se contectan en sus interfaces.

Catálogo 2010 – INTECO 24

Instituto Nacionalde Tecnologías de la Comunicación

Producto:

Enterasys NAC

Proveedor:

ENTERASYS NETWORKS

Descripción: Enterasys NAC permite controlar el acceso a la red de área local independientemente dotando de diferentes privelegios de acceso a los diferentes tipos de usuarios en función tanto de su identidad (quién y a qué grupo pertenece), su localización (en que área de la red se está conectando) y el estado de seguridad de su equipo (tiene o no antivirus, últimos parches etc).

Producto:

e‐Pil Access

Proveedor:

PROYECTOS INFORMÁTICOS LEVANTE

Descripción: Control de acceso basado en características biométricas (huella dactilar). Pantalla táctil para ofrecer información y opciones de interacción a las personas que fichen. Integración con sistema de control de presencia

Producto:

Familia HP ProCurve Switch 3500yl

Proveedor:

HP PROCURVE NETWORKING

Descripción: El switch ProCurve serie 3500yl consta de los switches perimetrales inteligentes más avanzados de la línea de productos ProCurve Networking. La serie 3500yl incluye 24 puertos y 48 puertos apilables. La base de todos estos switches es la tecnología ProVision ASIC programable, expresamente creada, que permite implementar las características de red más exigentes.

Producto:

Filtro de privacidad

Proveedor:

3M ESPAÑA

Descripción: Filtros para ordenador que impide la lectura de la informacion en pantalla por parte de personas que miren desde un lado del mismo.

Producto:

Finger TIP ID Board

Proveedor:

FLYTECH

Descripción: Teclado USB con lector de Smart Card y sensor biométrico de UPEK (TCS2) integrado.

Producto:

Finger TIP ID Board

Proveedor:

FLYTECH

Descripción: Teclado USB con sensor biométrico de UPEK (TCS2) integrado.

Producto:

Finger TIP ID Mouse

Proveedor:

FLYTECH

Descripción: Mouse USB con sensor biométrico de UPEK (TCS2) integrado.

Catálogo 2010 – INTECO 25

Instituto Nacionalde Tecnologías de la Comunicación

Producto:

Firewall de Aplicaciones Web

Proveedor:

A2SECURE

Descripción: Lo que realiza este tipo de FW es controlar la información que viaja a través de la web, evitando por ejemplo que un hacker rellene campos de formularios de forma peligrosa, bloqueando este tipo de actividades.

Producto:

Flozer Deskcenter

Proveedor:

NEUROWORK

Descripción: Le ofrecemos conectividad a su red a un bajo coste utilizando varios protocolos de comunicación (X, RDP, VNC, RFB), de forma similar a soluciones como Citrix, beneficiándote del uso de una mayor compresión de red y usando soluciones FLOSS que le permitirán ahorrar costes y tener soluciones técnicas que le proporcionen un óptimo rendimiento, teniendo su infraestructura unificada y segura en un único punto.

Producto:

Flozer Keycenter

Proveedor:

NEUROWORK

Descripción: Una solución integral, económica y centralizada para el acceso seguro y rápido a todo tipo de aplicaciones basadas en Web con una simple identidad, proporcionando acceso único con una sola credencial, centralización de servicio de autentificación y la gestión unificada de identidades.

Producto:

Flozer VideoDefender

Proveedor:

NEUROWORK

Descripción: En muchos lugares se adopta la videovigilancia como el medio más efectivo de seguridad física de sus propiedades o bienes. Esta tecnología está evolucionando hacia la integración con las redes IP, que le permiten un mayor control y menores costes de instalación, proporcionandole seguridad física al completo en sus instalaciones.

Producto:

Forefront Identity Manager 2010

Proveedor:

MICROSOFT

Descripción: Forefront Identity Manager 2010 ofrece una solución integrada y completa para gestionar la totalidad del ciclo de vida de las identidades de usuario y sus credenciales asociadas. Potentes funcionalidades en modo autoservicio basadas en .NET y servicios Web que resuelven tareas habituales de usuario final, como delegar la administración y creación de workflows para tareas comunes de gestión de la identidad.

Producto:

Forefront Unified Access Gateway 2010

Proveedor:

MICROSOFT

Descripción: Acceso remoto seguro y completo de los empleados a los recursos de la empresa,proveedores y partners sobre PCs gestionados, no gestionados y dispositivos móviles.

Producto:

G/On

Proveedor:

GIRITECH LATINA S.L.

Descripción: G/On resuelve todos y cada uno de los cinco desafíos que los expertos en seguridad señalan como críticos para disponer de acceso remoto seguro a las aplicaciones empresariales: Autentificación del usuario. Asegurar el dispositivo. Proteger los datos. Control de acceso a la red corporativa. Gestión de acceso a las aplicaciones.

Catálogo 2010 – INTECO 26

Instituto Nacionalde Tecnologías de la Comunicación

Producto:

GFI EndPointSecurity

Proveedor:

GFI

Descripción: GFI EndPointSecurity permite a los administradores gestionar activamente el acceso de los usuarios y registrar la actividad de: Reproductores multimedia, incluyendo iPod, Creative Zen y otros. Sticks USB, CompactFlash, tarjetas de memoria, CDs, disqueteras y otros dispositivos portátiles de almacenamiento.

Producto :

HARDKEY. Suite de Seguridad para la protección de la Información y Llaves Electrónicas.

Proveedor:

ULTIMOBYTE ESPAÑA

Descripción: HARDkeyMIO es un Sistema de Aplicaciones orientadas al manejo de identidad personal, almacenamiento seguro de información confidencial, y autenticación por hardware de acceso al PC.

Producto:

hermeMail

Proveedor:

VINTEGRIS

Descripción: Correo Seguro para externos a la organización.

Producto:

HP ProCurve Identity Driven Manager

Proveedor:

HP PROCURVE NETWORKING

Descripción: El software Identity Driven Manager 1.0 permite a los administradores incrementar su productividad mediante la simplificación y distribución de las tareas de gestión de sus redes a través de la creación de una estrategia central y la ejecución en el extremo de la red.

Producto:

HP ProCurve Network Immunity Manager

Proveedor:

HP PROCURVE NETWORKING

Descripción: Plug‐in para ProCurve Manager Plus que detecta y responde automáticamente a amenazas presentes en la red tales como ataques de virus y gusanos. Este plug‐in supervisa los dispositivos de la red en busca de posibles ataques internos y permite a los administradores establecer políticas de seguridad de detección y respuesta.

Producto:

IAM Suite 8

Proveedor:

BULL ESPAÑA

Descripción: Suite de Gestión de Identidades, Single Sign‐On, y Encriptación de Datos.

Catálogo 2010 – INTECO 27

Instituto Nacionalde Tecnologías de la Comunicación

Producto:

i‐Card Access

Proveedor:

I‐CARD SOFTWARE

Descripción: Control de acceso, uso y tarificación mediante tarjeta inteligente. Características: Control de impresión; Restricción de sitios web, programas, horarios, ficheros y directorios, tiempo de uso, PCs e impresoras; Reserva de equipos; Auditoría de la actividad.

Producto:

IDA

Proveedor:

SHS CONSULTORES

Descripción: Solución RFID con un rango de lectura configurable entre 10 cm y 10 mts, empleando tags en formato ISO Card o pulsera.

Producto:

Identificación Electrónica de Vehículos

Proveedor:

3M ESPAÑA

Descripción: Sistema de identificación y control automático de acceso de vehículos mediante identificación por radiofrecuencia.

Producto:

IDFirma

Proveedor:

IDENTIAL GLOBAL CONSULTING

Descripción: Software para aplicaciones de Firma Digital como Firma de Facturas o cualquier documento estandard en modo uno a uno, modo servidor o de gestión de procesos con Firma Digital.

Producto:

IDOne Professional

Proveedor:

SMARTACCESS

Descripción: Plataforma de autenticación, abierta, modular y extensible con soporte de múltiples métodos de autenticación de usuarios como smartcards, elementos RFID, reconocimiento biometrico y sistemas de password de un solo uso (OTP) y autenticación fuera de linea (OOBA).

Producto:

Integra‐ID

Proveedor:

SHS CONSULTORES

Descripción: Terminal para Control de Acceso, Presencia y Horario, integrando lector de DNI electrónico, lector de Mapa de Venas de la Mano y pantalla Táctil. Altamente adaptable a las necesidades del cliente.

Producto:

Intrust

Proveedor:

QUEST SOFTWARE

Descripción: InTrust, Recopila datos de rendimiento, los almacena, crea informes y alerta sobre eventos en sistemas heterogéneos, y controla los cambios a Exchange, AD y GPOs. InTrust Plug‐in for Active Directory. Le permite auditar, crear informes y alertar sobre toda actividad del controlador del dominio también permite realizar un seguimiento detallado.

Catálogo 2010 – INTECO 28

Instituto Nacionalde Tecnologías de la Comunicación

Producto:

IronKey

Proveedor:

DOT FORCE

Descripción: Las memorias USB de IronKey guardan los datos sensibles en la memoria flash con un cifrado muy robusto, que depende de una autenticación del usuario antes de facilitar el acceso a los contenidos. Prtege la identidad digital ya que proporciona una navegación segura por Internet de forma anónima previniendo así el espionaje de movimientos en la red y los ataques de phishing y pharming.

Producto:

KT‐1 Key Chain Token

Proveedor:

LIME TECHNOLOGY

Descripción: El Token KT‐1 Key Chain ofrece grandes atributos en un hardware portable e independiente de plataforma informática. Es capaz de generar una única contraseña cada vez que el Token es activado al presionar el botón ubicado junto a la pantalla LCD.

Producto:

Lector de Smart Card

Proveedor:

FLYTECH

Descripción: Lector de Smart Card USB que permite la lectura del DNI electrónico, tarjetas FNMT, CERES..

Producto:

Lectores de Documentos

Proveedor:

3M ESPAÑA

Descripción: Sistemas de captura automática de datos de documentos de identificación (DNI, Pasaporte, NIE, etc...)

Producto:

Lectores de tarjetas con interfaz USB o PCMCIA

Proveedor:

GYD IBÉRICA

Descripción: Lectores de DNI electrónico y tarjetas corporativas

Producto:

Lime Access

Proveedor:

ZITRALIA SEGURIDAD INFORMÁTICA

Descripción: Se basa en un Sistema Operativo que se arranca desde un USB Pen Drive (memoria flash). El acceso es seguro a direcciones (puertos) únicas de aplicaciones web o en modelo cliente/servidor. El arranque del SO en memoria RAM es inviolable por amenazas de red (Internet/externas o internas), virus, gusanos, troyanos, spyware,...ve.

Producto:

Material para documentos de identificación

Proveedor:

3M ESPAÑA

Descripción: Sustratos y Laminados para fabricación de tarjetas de identificación seguras con medidas antifalsificación.

Catálogo 2010 – INTECO 29

Instituto Nacionalde Tecnologías de la Comunicación

Producto:

McAfee ePolicy Orchestrator (ePO)

Proveedor:

MCAFEE

Descripción: Gestión a través de un agente único y una consola única, que integra soluciones y datos de seguridad, ofreciéndo información en tiempo real.

Producto:

Micro SD Cryptográfica

Proveedor:

IDENTIAL GLOBAL CONSULTING

Descripción: IDCertgate permite disponer de completa funcionalidad smartcard en base a hardware en estandard micro SD o MMC, que utilizan ya todos los dispositivos móviles y teléfonos. Los formatos aceptados incluyen micro SD, y adaptadores para soportar formato SD o miniSD o USB. Tambien estan disponibles MultiMedia Card (MMC) o MultiMedia Card (RSMMC) de tamaño reducido.

Producto:

NETAccess

Proveedor:

SPEC

Descripción: El software NetAccess 100% Web con un innovador interfaz gráfico multiventana permite una ágil configuración y perfecta monitorización gráfica de los accesos en Tiempo Real: Asigna permisos de acceso de forma individual o colectiva, según franjas horarias, zonas y/o lectores; Seguimiento de personas; Monitorización de resultados;

Producto:

NETTime

Proveedor:

SPEC

Descripción: La herramienta más potente, eficaz y avanzada del mercado para gestionar en Tiempo Real los horarios laborales de los empleados y controlar los accesos y las instalaciones de la empresa. Su plataforma tecnológica 100% Web permite realizar todas las tareas de gestión fácilmente a través de Internet, sin necesidad de instalación de software en el puesto del usuario.

Producto:

PasswordBank IAM&SSO

Proveedor:

PASSWORDBANK TECNOLOGIES

Descripción: Plataforma de IAM&SSO destinada a grandes organizaciones. La solución incluye utilidades como una GINA o PAM propio para efectuar el proceso de autenticación (multiautenticación); una web de restablecimiento de contraseñas por parte del usuario; el marcaje o gestión horaria capaz de integrarse con los aplicativos de recursos humanos; la auditoria de logs a fin de permitir el GRC.

Producto:

PasswordBank REMOTE

Proveedor:

PASSWORDBANK TECNOLOGIES

Descripción: Plataforma en formato SaaS de SSO. La solución incluye utilidades como un sistema de multiautenticación propio; una web de restablecimiento de contraseñas por parte del usuario; el marcaje o gestión horaria capaz de integrarse con los aplicativos de recursos humanos; la auditoria de logs a fin de permitir el GRC.

Producto:

PasswordBank SMB IAM&SSO

Proveedor:

PASSWORDBANK TECNOLOGIES

Descripción: Plataforma de IAM&SSO destinada a grandes organizaciones. La solución incluye utilidades como una GINA o PAM propio para efectuar el proceso de autenticación (multiautenticación); una web de restablecimiento de contraseñas por parte del usuario; el marcaje o gestión horaria capaz de integrarse con los aplicativos de recursos humanos; la auditoria de logs a fin de permitir el GRC.

Catálogo 2010 – INTECO 30

Instituto Nacionalde Tecnologías de la Comunicación

Producto:

Plataforma del administrador

Proveedor:

SISTEMAS INFORMÁTICOS ABIERTOS

Descripción: Permite la gestión de las cuentas de usuarios especiales (root, DBAdmin, Administrador,...). La plataforma incluye capacidades para la trazabilidad y herramientas de auditoría para verificar el cumplimiento de políticas y normativas

Producto:

Plataforma Telemática

Proveedor:

TRACASA

Descripción: Proporciona una serie de servicios de seguridad de base a los distintos desarrollos que se instalan en un entorno SOA basado en web.

Producto:

Privilege Manager

Proveedor:

IREO MAYORISTA EN ITSM Y SEGURIDAD

Descripción: Privilege Manager elimina por completo la necesidad de asignar derechos de Administrador a los usuarios normales de Windows. Permite asignar a los usuarios y grupos los permisos que necesitan para ejecutar tareas, aplicaciones y procesos específicos. Como resultado, se consigue reducir drásticamente los costes de soporte y los riesgos de seguridad.

Producto:

RSA Access Manager

Proveedor:

RSA, DIVISIÓN DE SEGURIDAD DE EMC

Descripción: Solución de Gestión de Acceso Web (WAM ‐ Web Access Management) para protección de recursos Web, proporcionando acceso de Web seguro, gestión de autorización basada en roles y normas de negocio, Web Single Sign‐On, autorización y gestión centralizada.

Producto:

RSA Adaptative Authentication/Transaction Monitoring

Proveedor:

RSA, DIVISIÓN DE SEGURIDAD DE EMC

Descripción: Autenticación fuerte multicanal para la Web y el Teléfono.Plataforma de autenticación y detección del fraude que monitoriza y autentica la actividad del cliente basado en niveles de riesgo, políticas institucionales, y segmentación del cliente.

Producto:

RSA Federated Identity Manager

Proveedor:

RSA, DIVISIÓN DE SEGURIDAD DE EMC

Descripción: Solución para Federación de Identidades que permite a las organizaciones compartir de forma eficiente y segura indentidades de confianza y colaborar con unidades de negocio internas autónomas o con partners, asegurando facilidad de uso para los clientes finales. RSA FIM permite intercambiar identidades entre unidades internas y con terceros, usando los últimos estándares de la industria.

Producto:

RSA SecurID

Proveedor:

RSA, DIVISIÓN DE SEGURIDAD DE EMC

Descripción: El estándar de referencia mundial en autenticación fuerte. Solución de autenticación fuerte (de dos factores) por códigos de un sólo uso basados en tiempo. Solución líder del mercado a nivel mundial, segura, escalable, fiable y fácilmente integrable con todo tipo de productos de terceros.

Catálogo 2010 – INTECO 31

Instituto Nacionalde Tecnologías de la Comunicación

Producto:

S3O‐ SIA Single Sign On

Proveedor:

SISTEMAS INFORMÁTICOS ABIERTOS

Descripción: Aporta la funcionalidad de login único y/o autenticación fuerte. La solución puede funcionar en modo standalone, así como integrada con la mayoría de las soluciones de gestión de identidades del mercado. Dispone asimismo de funcionalidades para su funcionamiento como escritorio virtual.

Producto:

SAP BusinessObjects Access Control

Proveedor:

SAP IBERIA

Descripción: La solución SAP BusinessObjects Access Control incluye un completo portfolio de controles de acceso que identifican y previenen los riesgos en cuanto a los accesos y los perfiles de autorizaciones en los sistemas de información, de cara a garantizar el cumplimiento normativo y la reducción del coste de las auditorías de conformidad y control. Permite a todos los involucrados en procesos de control interno.

Producto:

SAP NetWeaver Identity Management

Proveedor:

SAP IBERIA

Descripción: Con la solución SAP NetWeaver Identity Management, las organizaciones de IT pueden identificar a cada individuo dentro de sus sistemas y controlar el acceso a los distintos recursos, asociando derechos y restricciones de usuario a sus identidades.

Producto:

SecureStamp

Proveedor:

AQUAMOBILE

Descripción: Documentación Certificada. SecureStamp es una solución basada en la tecnología de marcas de agua digitales que permite certificar sus transacciones mediante un sello especial. El Sistema de Generación de Sellos Seguros SecureStamp es una solución al control de documentos en sustitución de la estampación de sellos de caucho.

Producto:

Sentriant AG200

Proveedor:

LIME TECHNOLOGY

Descripción: Sentriant® AG200 satisface esta necesidad al proporcionar una plataforma completa de Control de acceso a la red (NAC, Network Access Control) que funciona con una variedad de infraestructuras de red, por medio de todos los tipos de acceso (alámbrico, inalámbrico, VPN), y con una amplia gama de dispositivos de punto extremo.

Producto:

Serie de conmutador de enrutamiento HP ProCurve 8200zl

Proveedor:

HP PROCURVE NETWORKING

Descripción: El switch de enrutamiento ProCurve serie 8200zl es una plataforma de switch con chasis, permite soluciones de red Core‐to‐Edge adaptativas y pone en el mercado el primer switch de la industria con una garantía de por vida. Dispone de características de plataforma y software de alta disponibilidad para garantizar el continuo funcionamiento del sistema y mejorar la productividad de la red.

Producto:

Serie de conmutador HP ProCurve 5400zl

Proveedor:

HP PROCURVE NETWORKING

Descripción: El switch HP ProCurve 5400zl consta de una serie de switches perimetrales inteligentes más avanzados de la línea de productos HP ProCurve Networking. La serie 5400zl incluye un chasis de 6 y 12 ranuras, así como paquetes y módulos zl asociados. La base de todos estos switches es la tecnología ProVision ASIC programable, expresamente creada, que permite implementar las características de red más exigentes.

Catálogo 2010 – INTECO 32

Instituto Nacionalde Tecnologías de la Comunicación

Producto:

Servidor Supermicro + SO

Proveedor:

FLYTECH

Descripción: Servidor Blade Supermicro Dual Quad Core FSB1333 32GB FBDIMM 667 DUAL GIGABIT

Producto:

SESSIONS IDENTITY

Proveedor:

DOMINION TECNOLOGÍAS

Descripción: Solución para la gestión avanzada de identidades y acceso único single sign‐on.

Producto:

Single Sign‐on

Proveedor:

QUEST SOFTWARE

Descripción: Proporciona una plataforma unificada para la gestión de identidad de las aplicaciones y servicios Java, desde la misma infraestructura del Directorio Activo utilizada para proporcionar un inicio de sesión único para los recursos de Windows.

Producto:

SIP

Proveedor:

SHS CONSULTORES

Descripción: Aplicación para el Control de Acceso y Presencia, con soporte de múltiples mecanismos de identificación / autenticación (RFID, Iris, Mapa de Venas de la mano, etc).

Producto:

Sistema de emisión de tarjetas de identificación seguras

Proveedor:

3M ESPAÑA

Descripción: Sistema completo Software y Hardware de emisión de documentos de identificación con medidas de seguridad.

Producto:

SmartSEC network appliance

Proveedor:

BIT4ID IBÉRICA

Descripción: SmartSEC es el dispositivo plug&play all‐in‐one fácil y rápido de instalar. Con smartSEC, es posible implementar en unos instantes un sistema de logon, acceso web y gestión automática de las contraseñas con tarjeta criptográfica. SmartSEC integra las siguientes funcionalidades: Acceso Seguro a la Red; Logon con tarjeta inteligente en dominios Windows Active Directory, directorios LDAP, SSL y IP VPN.

Producto:

SMS On‐demand Tokens

Proveedor:

LIME TECHNOLOGY

Descripción: SMS On‐demand Tokens convierte cualquier dispositivo capaz de recibir un mensaje SMS en un Token de Autenticación. No hay necesidad de instalar software cliente alguno ni hardware que distribuir.

Catálogo 2010 – INTECO 33

Instituto Nacionalde Tecnologías de la Comunicación

Producto:

Soluciones OTP

Proveedor:

GYD IBÉRICA

Descripción: Los accesos a servicios online u otro tipo de activo se securizan con contraseñas dinámicas de un solo uso (One Time Password). La securización se produce entonces por dos factores: algo que se sabe (PIN) y algo que se posee: (elemento generador de la OTP)

Producto:

SPECManager

Proveedor:

SPEC

Descripción: Resuelve de forma centralizada los requerimientos en materia de seguridad, recursos humanos, prevención de riesgos laborales, gestión de tareas y contratistas. Sistema modular que posibilita la recogida de datos en tiempo real a través de la red corporativa del cliente accediendo a los distintos módulos de gestión a través de un navegador web.

Producto:

Symantec Network Access Control 11

Proveedor:

SYMANTEC

Descripción: Symantec Network Access Control permite a las empresas aplicar las configuraciones y el software de seguridad que se ejecuta en los equipos host conectados a las redes empresariales, lo que aumenta la seguridad, la disponibilidad de la red y el cumplimiento normativo.

Producto:

Tarjeta corporativa multifunción (ID corporativo)

Proveedor:

GYD IBÉRICA

Descripción: Tarjetas inteligentes para autenticación, firma electrónica, cifrado, acceso físico y pago.

Producto:

Tarjeta de ciudadano

Proveedor:

GYD IBÉRICA

Descripción: Servicio de gestión de identidades y autenticación

Producto:

Tarjetas criptográficas

Proveedor:

GYD IBÉRICA

Descripción: Servicio de gestión de identidades.

Producto:

TIKETIN ACCESO

Proveedor:

DATA PROF ESPAÑA

Descripción: DOLPHIN 9700 La tecnología inalámbrica de alta velocidad – 3.5G GSM/HSDPA, 802.11 a/b/g, Bluetooth®, IrDA y GPS—conecta a las compañías con sus clientes y empleados, sin importar su ubicación. Orientado para el control de acceso en eventos ( deportivos , actuaciones musicales , museos , etc...)

Catálogo 2010 – INTECO 34

Instituto Nacionalde Tecnologías de la Comunicación

Producto:

Tivoli Access Manager

Proveedor:

IBM

Descripción: IBM Tivoli Services para la seguridad permite identificar y defenderse de las amenazas de seguridad procedentes de la web

Producto:

Tivoli Federated Identity Manager

Proveedor:

Descripción: FIM permite a las entidades empresariales establecer una colaboración segura

Producto:

Tivoli Identity Manager

Proveedor:

IBM

Descripción: Coordina la creación de cuentas de usuarios y los flujos de trabajo de procesos de aprobación.

Producto:

Token criptográfico USB y middleware para aplicaciones PKI

Proveedor:

GYD IBÉRICA

Descripción: Token criptográfico USB y middleware para aplicaciones PKI (correo electrónico seguro, SSL, inicio de sesión, firma electrónica, etc.)

Producto:

Tratamiento Documental

Proveedor:

DATA PROF ESPAÑA

Descripción: Lector, cámara + Software de DNI y pasaportes De aplicación en control de accesos, fronteras, hoteles, etc en dos vertientes. Dispositivo de captura de documentos de identidad. Verificación de la autenticidad de los documentos. Lectura de CHIP de proximidad del pasaporte electrónico. Sistema de lectura automatica e interpretación de documento de identidad de cualquier nacionalidad.

Producto:

TS‐SEGURIDAD BS

Proveedor:

TELESOFTWARE

Descripción: Aplicación informática desarrollada para la implantación de las medidas de seguridad según exige el reglamento de seguridad de la LOPD, además de una herramienta de configuración y control de los puestos de trabajo.

Producto:

Verificadores de Documentos

Proveedor:

3M ESPAÑA

Descripción: Sistemas de verificación automática de autenticidad de documentos de identificación (DNI, Pasaporte, NIE, etc...)

Catálogo 2010 – INTECO 35

Instituto Nacionalde Tecnologías de la Comunicación

Producto:

VinAccess

Proveedor:

VINTEGRIS

Descripción: Autenticación Múltiple para control de acceso de las aplicaciones Web. Permite a las organizaciones implantar una autenticación a medida para sus empleados, clientes y terceros utilizando el sistema de autenticación que mas se adapte a sus necesidades y presupuesto.

Producto:

VinSign

Proveedor:

VINTEGRIS

Descripción: El Sistema VinSign tiene como función proveer a los sistemas de información y aplicaciones la capacidad de realizar firma electrónica de documentos automática y/o manual sin tener que desarrollar en las aplicaciones esa funcionalidad.

Producto:

WBSAgnitio

Proveedor:

WHITEBEARSOLUTIONS

Descripción: Sistema de Gestión de Identidades basado en un servicio de Directorio y Servicios Asociados que permiten la gestión del ciclo de vida, la gestión de acceso, la validación y autorización de usuarios, grupos y equipos a través de un número amplio de aplicaciones. Se comercializa a través de la serie Appliance (solución física) o a través de la serie Virtual

Producto:

WBSAirback

Proveedor:

WHITEBEARSOLUTIONS

Descripción: WBSAirback provee una solución unificada para la consolidación de almacenamiento y archivado de datos, así como la gestión de la seguridad de los mismos, permitiendo establecer diferentes niveles de acceso a estos en virtud de sus requerimientos de disponibilidad.

Producto:

WBSAirback Online

Proveedor:

WHITEBEARSOLUTIONS

Descripción: A través de la herramienta WBSAirback, de los servicios de consultoría y de las infraestructuras y los servicios gestionados prestados desde nuestro DataCenter, podrá establecer un Disaster Recovery Plan acorde al RPO y su RTO requerido por su organización.

Producto:

Zitralix Pen Drive & LiveCD

Proveedor:

ZITRALIA SEGURIDAD INFORMÁTICA

Descripción: Sistema operativo Linux modificado por Zitralia, para su arranque en un dispositivo USB (PenDrive, Disco duro) o en LiveCD. Su propósito es servir de plataforma de acceso de Alta Seguridad. Se pueden desactivar los DNS o forzar a usar unos seguros, etc. Adicionalmente el dispositivo no arranca si una PreBoot Authentication que descifra el contenido del USB.

Producto:

Zscaler

Proveedor:

A2SECURE

Descripción: Zscaler permite a los usuarios de una empresa tener acceso a la web y aplicaciones Web 2.0, minimizando los riesgos de seguridad, además de permitir un control por parte de los administradores de las acciones que realizan los usuarios a través de los puestos de acceso a internet puestos a disposición

Catálogo 2010 – INTECO 36

Instituto Nacionalde Tecnologías de la Comunicación

Anti-fraude

Las herramientas anti-fraude están destinadas a proteger a los usuarios de ataques que

utilizan prácticas denominadas de ingeniería social. Uno de los objetivos de la ingeniería

social es conseguir, mediante engaños, datos de los usuarios (contraseñas, cuentas de

correo,…) para realizar con ellos actividades fraudulentas en internet.

Estos ataques consisten, entre otros, en el robo de información personal y de datos

bancarios y la suplantación de identidad, utilizando para ello técnicas como intentos de

fraude bancario (phishing), redirección de páginas web (pharming), correo electrónico no

deseado (spam) o malware diseñado al efecto (programas que capturan las pulsaciones de

teclado – keyloggers, recolectores de contraseñas,…).

Los intentos de fraude más frecuentes llegan a través de mensajes falsos (accesos a

servicios financieros, ofertas de trabajo fraudulentas, loterías, premios o regalos,…). Los

datos así obtenidos se utilizan para realizar fraudes o comerciar con esta información para

ser usada en actividades que persiguen obtener un beneficio económico, generalmente con

perjuicio del usuario engañado.

El fraude on-line es una amenaza que utiliza múltiples técnicas y distintas vías de entrada

(servicios en Internet, malware) pero sobre todo se caracteriza por explotar la confianza de

los usuarios y su dificultad para diferenciar aquello que es legítimo de lo que no lo es.

Producto:

BitDefender Security for SharePoint)

Proveedor:

BITDEFENDER ESPAÑA

Descripción: BitDefender Security for SharePoint ofrece protección antivirus y antispyware a su Servidor SharePoint. BitDefender Security for SharePoint analiza en tiempo real los ficheros cargados y descargados en librerías de documentos y listas, con unos excelentes ratios de desinfección y la opción de trasladar a la Cuarentena los ficheros infectados.

Producto:

Firewall de AntiSpam (Spam Firewall)

Proveedor:

BARRACUDA NETWORKS

Descripción: Barracuda Spam Firewall es una solución integrada de hardware y software diseñada para proteger a los servidores de correo electrónico de ataques de correos no deseados, virus, spoofing, Phishing y software espías. Comprende 12 capas de defensa completas para brindar capacidades de defensa líderes en la industria para cualquier servidor de correo electrónico.

Catálogo 2010 – INTECO 37

Instituto Nacionalde Tecnologías de la Comunicación

Producto:

Flozer MailGate

Proveedor:

NEUROWORK

Descripción: Una solución inteligente para el intercambio seguro de correo electrónico. Integra procesos criptográficos (cifrado/descifrado, firma y verificación) en un lugar centralizado de la red corporativa. Procesos existentes de correo proporcionan con nuestra solución mecanismos de confidencialidad, autenticidad e integridad de una forma sencilla y segura.

Producto:

FortiMail

Proveedor:

FORTINET

Descripción: FortiMail es una plataforma de alto rendimiento con protección multicapa de correo electrónico y provee la máxima protección contra las amenazas en el correo a la par que facilita la labor de cumplimiento normativo

Producto:

GFIFAXmaker for Exchange 14

Proveedor:

GFI

Descripción: Servidor de fax de red para Exchange/SMTP/Lotus. GFIFAXmaker – ¡El servidor de fax sin complicaciones!

Producto:

GFI MailEssentials for Exchange/SMTP/Lotus

Proveedor:

GFI